Snort установка на ubuntu. Системы обнаружения вторжений. Обозначение действий, которые должны выполняться в случае выполнения правил

Наши последние статьи были посвящены тому, как НЕ попасться. Некоторые люди называют это антикриминалистикой - способностью не оставлять следов, по которым вас или ваши хаки могут выследить системные администраторы или правоохранительные органы.

Один из наиболее распространенных способов, который уведомляет системных администраторов о вторжениях в сеть - это использование систем обнаружения сетевых вторжений (NIDS). Самой распространенной из них является Snort.

У нас уже есть вводная статья по Snort, и теперь мы хотим углубиться в эту тему, чтобы показать вам, как работают правила Snort для обнаружения вашего вторжения. Чем больше мы знаем о Snort и других NIDS, тем лучше мы можем обходить их.

Шаг 1. Найдите правила Snort

Snort - это, в своей основе, пакетный сниффер, который для определения вредоносного сетевого трафика применяет свои правила. Эти правила аналогичны сигнатурам антивирусного программного обеспечения. Разница заключается в том, что Snort - это проект с открытым исходным кодом, поэтому мы можем видеть эти «сигнатуры».

Мы можем найти все правила Snort, перейдя в директорию /etc/snort/rules нашего BackTrack. Перейдем и посмотрим на ее содержимое.

Cd /etc/snort/rules

Теперь выведем список файлов этой директории.

Как мы видим на скриншоте выше, в этой директории расположено довольно много правил для Snort. Каждый из этих файлов содержит какую-то категорию правил, а в некоторых содержатся сотни правил.

Шаг 2. Просмотр правил Snort

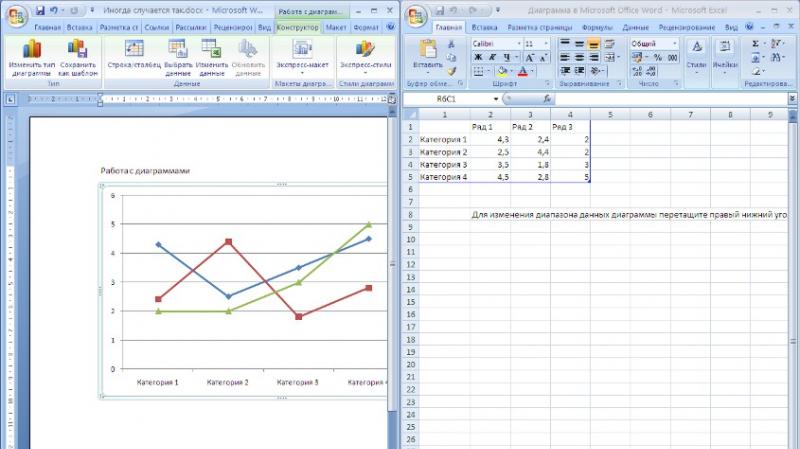

Файлы правил Snort являются простыми текстовыми файлами, поэтому мы можем открывать и редактировать их с помощью любого текстового редактора. Мы будем использовать редактор Kwrite. Откроем файл porn.rules. Этот набор правил предназначен для обнаружения порно, проходящего по проводному соединению. Это довольно старый набор правил и большинство системных администраторов больше его не использует.

Kwrite /etc/snort/porn.rules

Здесь мы можем видеть, что эти правила предназначены для обнаружения различных видов порно. Если вы когда-нибудь задавались вопросом, как ваш сисадмин узнал, что вы скачивали порно, то теперь вы это знаете!

Шаг 3. Изучение правила

Давайте возьмем какое-нибудь простое правило и проанализируем его. Откроем файл scan.rules.

Kwrite /etc/snort/scan.rules

Теперь копируем выделенное правило в отдельный текстовый файл и анализируем, что оно делает.

Шаг 4. Анализ правила SF-сканирования

Это правило предназначено для обнаружения сканирований, выполняемых с помощью различных инструментов для сканирования, таких как nmap и hping. Один из этих сканеров называется SYN-FIN. Этот сканер отправляет TCP-пакеты с установленными флагами SYN и FIN для того, чтобы попробовать определить, какие порты открыты на целевой системе.

Этот тип пакетов никогда нельзя встретить при анализе естественного трафика, поскольку пакет с одновременно включенными флагами SYN и FIN запрашивает у системы открытие соединения (SYN) и одновременное закрытие соединения (FIN).

Довольно легко увидеть, что любой пакет с этими установленными флагами является попыткой выполнить проверку системы, и поэтому системный администратор должен быть об этом предупрежден.

Шаг 5. Заголовок правила

Начнем с изучения первой части правила с начала и до первой скобки. Начальная часть правила называется заголовком и наш заголовок выглядит вот так:

Разбивка заголовка правила на элементы

- alert - это действие. Это может быть предупреждение, запись в лог (журнал) или пропуск.

- Tcp - это протокол трафика, который ищет правило. Это могут быть tcp, udp и icmp.

- $EXTERNAL_NET - это исходный IP-адрес или сеть вредоносных пакетов. Его можно установить как переменную в файле snort.conf.

- any - это исходный порт вредоносного трафика. Этот параметр можно установить как в один порт, так и в несколько или ряд портов.

- -> - это направление трафика. В этом случае мы ищем трафик, идущий из EXTERNAL_NET во внутренний или HOME_NET.

- $HOME_NET - это IP-адрес назначения, к которому идет трафик. Как и в случае с EXTERNAL_NET, его можно установить как переменную в файле snort.conf.

- any - это порт назначения. Этот параметр также может указывать на определенные порты, например 80, или на переменную, содержащую список портов.

Шаг 6. Параметры правил Snort

Теперь рассмотрим ту часть правила, которая находится между круглыми скобками. Она называется параметрами правил. Эта часть состоит из ключевого слова, двоеточия и аргумента.

ключевое слово: аргументы

Наш пример правила выглядят вот так:

Разбивка параметров правила

- msg - это сообщение, которое отсылается системному администратору, если это правило вызывается. В этом случае Snort сообщает системному администратору «SCAN SYN FIN».

- flow - этот параметр позволяет правилу проверять поток трафика. Он может иметь несколько значений, включая established (TCP-соединение установлено), not established (TCP-соединение не установлено), stateless (установленные или не установленные соединения) и т.д. В нашем примере правило вызывается при трафике с установленным TCP-соединением или без него.

- flags - эта пара проверяет флаги TCP. Как вы знаете, флаги TCP могут быть SYN, FIN, PSH, URG, RST или ACK. Это правило ищет трафик, в котором установлены флаги SYN и FIN (SF), и, кроме того, имеет два зарезервированных бита в наборе байтов флагов (12).

- reference - этот раздел предназначен для ссылки на базу данных безопасности для получения дополнительной информации об атаке. В нашем примере мы можем найти дополнительную информацию об этой атаке в базе данных arachnids, атака 198.

- classtype - все правила подразделяются на многочисленные категории, которые призваны помочь администратору понять, какой тип атаки был предпринят. В нашем примере мы видим, что он классифицируется как «попытка анализа».

Шаг 7. Обход и Отключение

Теперь, когда мы понимаем, как работают правила Snort, мы можем продумать нашу атаку таким образом, чтобы избежать этих правил. Если мы сможем подключиться к серверу NIDS, мы сможем отключить или отредактировать правила, которые могут предупредить администратора о нашей атаке.

В следующей статье по Snort мы углубимся в детали реализации некоторых более сложных правил Snort, поэтому следите за обновлениями. Если у вас есть какие-нибудь вопросы или комментарии по работе со Snort, пожалуйста, пишите!

Отказ от ответственности : Эта статья написана только для образовательных целей. Автор или издатель не публиковали эту статью для вредоносных целей. Если читатели хотели бы воспользоваться информацией для личной выгоды, то автор и издатель не несут ответственность за любой причиненный вред или ущерб.SNORT представляет собой систему IDS (Intrusion Detection System) с открытым исходным кодом, которая позволяет обнаружить любую подозрительную сетевую активность, сравнивая встроенные правила обнаружения вредоносного траффика с данными, проходящими по локальной сети организации. Фактически, так работает любой антивирус, но сходство на этом заканчивается, потому что предназначение у этих систем совершенно разное, очень важно правильно понимать цели и задачи систем IDS и не путать их с другими средствами защиты.

Система IDS предназначена для того, чтобы блокировать действия злоумышленника на стадии изучения вашей сети :

- обнаружить подозрительную сетевую активность,

- выявить известные инструменты для анализа и взлома сетей, используемые злоумышленником

- и при возможности воспрепятствовать противоправной деятельности.

Обычно эта задача не выполняется другими средствами , например, брандмауэром, который лишь ставит барьер на входе в локальную сеть. Антивирус отлавливает известные вирусные сигнатуры, но контроль за траффиком внутри локальной сети никак не осуществляется, а в большинстве организаций он вообще отсутствует.

Представьте, что одна из рабочих станций в локальной сети заражена новым, ранее неизвестным трояном. В этом случае, антивирусная программа не сможет его отследить и обезвредить, так как соответствующая сигнатура просто отсутствует в ее памяти. В то же время, все трояны нацелены на выполнение одной задачи - перехватить конфиденциальную информацию и отправить ее вирусописателю, а отправку конфиденциальной информации можно просто пресечь с помощью IDS SNORT. Сканирование сетевых ресурсов с целью выявления слабых мест сети также не пресекается ни антивирусом, ни брандмауэром, хотя это и важно, так как разведка никогда не проводится просто так, часто за этим следует нападение.

Настройка

Технология IDS бесплатна, но относительно сложна в установке и поддержке, скорее всего, вам не удастся просто установить IDS SNORT (как мы это делаем с брандмауэром и антивирусом) и забыть о нем. Программа и базовый набор правил обнаружения скачиваются с сайта snort.org . Если оставить все настройки системы по умолчанию, то вы получите множество уведомлений о потенциально небезопасных действиях в локальной сети, даже команда ping будет вызывать соответствующую тревогу. Придется потратить время, чтобы изучить систему, разобраться в том, как работают правила обнаружения и произвести соответствующие настройки, но это позволит избежать многих сотен или даже тысяч избыточных уведомлений и избавит системного администратора от головной боли.

Необходимо обучить IDS SNORT реагировать только на определенные угрозы, например, активность сетевого сканера, попытку передать определенные файлы за пределы локальной сети организации и\или несанкционированный доступ к выбранным сетевым ресурсам. IDS SNORT - это гибко настраиваемая система, позволяющая любому пользователю установить свой набор фильтров, который может реагировать на более значимые угрозы для данной сети и игнорировать другие, менее актуальные. Базовый пакет правил обнаружения предоставляется разработчиком, дополнительные сигнатуры можно приобрести у других компаний, предлагающих системы IDS на базе SNORT, который давно де-факто стал индустриальным стандартом в области систем обнаружения вторжений.

IDS работает под Linux, Windows, SunOS и с другими операционными системами.

Администратор SNORT может либо редактировать пакеты сигнатур, по выбору включая и выключая нужные правила, либо писать собственные сигнатуры, что потребует определенного навыка и опыта, а также знания синтаксиса SNORT, который, впрочем, относительно прост.

Не стоит забывать, что абсолютной защиты не существует, вопрос лишь в правильных настройках системы IDS, которые позволят должным образом реагировать на существующие и ранее неизвестные угрозы. Разработчики вредоносного ПО также не останавливаются на достигнутом и постоянно совершенствуют свои инструменты, поэтому нужно регулярно обновлять сигнатуры IDS.

Сегодня о безопасности беспроводных сетей говорят часто и много, но взлом сети воспринимается как что-то очень далёкое. Мы уже публиковали материал о том, как взломать защиту WEP. Кроме того, через некоторое время вышло продолжение о том, как защитить сеть. Сегодня же наше внимание будет посвящено инструментам проверки защиты беспроводной сети. А также системам обнаружения атак - своеобразной "пожарной сигнализации" вашей WLAN.

Кстати, если уж говорить о взломе WLAN, то особенно уязвимыми нам кажутся пользователи домашних и небольших офисных сетей. Это связано, прежде всего, с тем, что у них есть другие задачи, кроме как защищать свою беспроводную сеть. Да и, в отличие от крупных компаний, у них нет возможности принять на работу профессионалов.

Однако, не всё так печально, как кажется. В природе существуют способы для оценки защищённости беспроводной сети, несмотря на кажущуюся абсурдность сочетания слов "безопасность" и "беспроводная сеть". Системы распознавания атак (Intrusion Detection Systems - IDS) позволяют обнаружить возможные способы вторжения ещё до того, как они произойдут, пока враг ищет лазейку. Конечно, такие системы не могут гарантировать полную защищённость (а что, кстати, может?), но в сочетании с брандмауэрами и другими средствами защиты они могут оказаться весьма полезными. Принято считать, что IDS это своего рода охранная сигнализация: то есть она лишь оповещает об атаке, оставляя работу с атакующим на другие системы и средства (вплоть до физических).

Рис. 1. Snort IDS.

Рис. 3. Linksys WRT54G.

Ниже мы будем приводить примеры на основе WRT54G с прошивкой OpenWRT RC 2

(с кодовым названием "White Russian"). На самом деле существует множество дистрибутивов Linux для беспроводных маршрутизаторов, но мы остановились именно на прошивке OpenWRT, поскольку она простая, "лёгкая" и поставляется в пакетном виде наподобие Debian Linux.

Рис. 4. OpenWRT в работе.

Предупреждение. Загрузка OpenWRT, Snort Wireless или других альтернативных версий прошивки в WRT54G лишает гарантии. Перед тем, как начать прошивку альтернативной версии, рекомендуем скачать копию текущей версии прошивки

Мы не будем детально рассматривать установку OpenWRT, так как на сайте OpenWRT можно найти прекрасное руководство по инсталляции . После завершения установки можно подключиться к маршрутизатору при помощи Telnet () и насладиться результатом.

После установки OpenWRT на маршрутизатор, можно скачивать и устанавливать программу Snort Wireless

. Всё это можно сделать через упомянутую пакетную систему OpenWRT - выполнить команду ipkg

со следующими параметрами.

| ipkg install http://nthill.free.fr/openwrt/ipkg/testing/20041204/snort-wireless_2.1.1-1_mipsel.ipk |

Некоторым может не понравиться, что этому пакету уже больше года. Но ничего страшного в этом нет, поскольку все необходимые функции IDS здесь присутствуют, а все более поздние правила Snort можно тоже скачать через ipkg (подробнее: OpenWRT tracker page ). Если вы решили организовать точку доступа на ПК, то можете скачать исходный код Snort Wireless и скомпилировать его прямо на компьютере. Отметим, что при этом следует добавить флаг --enable-wireless , иначе предпроцессоры Wi-Fi не будут работать.

Snort Wireless работает подобно обычному Snort, однако специально предназначен для беспроводных точек доступа, позволяя эффективно защитить их от атак. В частности, он содержит новый протокол правил, названный wifi и позволяющий IDS правильно выделять беспроводной трафик, типичный для распространённых атак на WLAN. Например, тех же атак при помощи Netstumbler или попыток взлома WEP. Использование протокола wifi в Snort Wireless очень похоже на настройку обычных правил для Snort, но с одним исключением: вместо ввода IP-адресов и портов первого и второго узлов, следует использовать их МАС-адреса.

На этом этапе у нас есть работающий Snort Wireless. Переходим к его настройке для использования в выбранной сети. При запуске ipkg Snort устанавливается в каталог /etc/snort на маршрутизаторе. Как и другие программы для Unix, Snort использует редактируемый конфигурационный файл, где можно указать информацию о сетевом окружении и шаблонах различных атак, которые нужно отслеживать. Файл носит название snort.conf (Рис. 5 ) и располагается в каталоге /etc/snort . Его нужно открыть в любом текстовом редакторе (если такового на маршрутизаторе нет, скачайте с помощью ipkg).

Рис. 5. Конфигурационный файл snort.conf.

Теперь можно настроить все необходимые параметры сети, включая имя точки доступа, на которой работает IDS, и MAC-адреса тех клиентов, которых нужно отслеживать. Здесь можно настроить множество параметров, так что внимательно просмотрите все из них, чтобы ничего не пропустить.

В частности, обратите внимание на предпроцессоры, специфичные для Wi-Fi в Snort Wireless. Они включают предпроцессоры для определения пассивного сканирования сети с помощью программ вроде NetStumbler и попытки подмены MAC-адресов. Мы решили рассмотреть важные предпроцессоры отдельно.

Рис. 6. Предпроцессор AntiStumbler позволяет оповещать об атаке recon.

- AntiStumbler

. Такие программы, как NetStumbler и MacStumbler (Рис. 6

), используют для обнаружения точек доступа нулевые SSID. Эти SSID работают как широковещательные и заставляют другие точки доступа прислать свои SSID на запросивший узел. Подобная функция полезна при поиске доступных беспроводных сетей. Предпроцессор AntiStumbler распознаёт рассылку слишком большого количества нулевых SSID с одного MAC-адреса и может поднять тревогу.

Примечание. Этот предпроцессор не позволяет определять такие программы, как Kismet , поскольку те всего лишь пассивно прослушивают кадры 802.11, а не посылают запросы. - DeauthFlood . Эта атака была подробно описана в нашем материале о взломе WEP . Используется для отключения хостов от точек доступа и принудительной активации попытки повторного подключения, что даёт дополнительные пакеты для анализа во время взлома WEP. Кроме того, атаку можно использовать для "отказа в обслуживании" (Denial of Service, DoS) точки доступа. Предпроцессор DeauthFlood распознаёт этот тип атаки, подсчитывая количество кадров деаутентификации в единицу времени и, в случае необходимости, поднимает тревогу.

- AuthFlood . Атака похожа на предыдущую, но предпроцессор AuthFlood определяет слишком частое число попыток аутентификации, то есть попыток подключения клиентов к беспроводной сети, что может использоваться в качестве DoS-атаки на точку доступа.

- MacSpoof . Один из наиболее эффективных способов ограничения доступа к точке доступа - это создание списка MAC-адресов разрешённых клиентов. К сожалению, атакующий может подделать MAC-адрес своей машины и подключиться к точке доступа. Препроцессор MacSpoof проверяет номера пакетов и при обнаружении каких-либо несоответствий, указывающих на возможную подмену MAC-адреса, поднимает тревогу.

- RogueAP . Чужие ("вражеские") точки доступа маскируются под обычные для того, чтобы пользователь ошибочно подключался к ним и передавал какие-либо личные данные. Этот предпроцессор пока не реализован , однако в будущих выпусках он сможет сообщать о близости чужих точек доступа.

Кроме того, Snort Wireless включает множество предопределённых правил для огромного количества ситуаций. В зависимости от конфигурации сети, некоторые из правил могут оказаться очень удобными. Например, все правила web, если в вашей сети работает web-сервер. Для активации правила достаточно просто убрать комментарий с соответствующей строки в конфигурационном файле Snort. Отдельные наборы правил по умолчанию сохраняются в каталоге /etc/snort/rules , причём любые из них можно просмотреть при помощи текстового редактора. Правила в наборах заданы точно так же, как и в самом Snort. Кстати, следуя примерам, можно легко написать правило самостоятельно.

Рис. 7. Правило Snort обнаружило машину, сканирующую порты.

В работе

Когда файл snort.conf

готов, можно запускать Snort. При запуске можно указать множество параметров, которые определяют всё, начиная от вывода и заканчивая режимом работы. Для начала давайте запустим Snort со следующими параметрами (в строек Telnet).

| snort -D -A full |

Эта команда запускает Snort в виде фонового процесса, так что вы можете и дальше спокойно работать с оболочкой. Во время срабатывания тревоги в журнал будет заноситься полная информация.

Теперь, когда Snort работает, можно подумать над дополнительными способами защиты беспроводной сети. Скажем, можно обратиться к Kismet - утилите, подобной Snort, которую можно развернуть в качестве дополнительной системы обнаружения атак. Snort работает лишь на третьем уровне модели OSI - сетевом, отвечающем за IP и другой трафик. А Kismet работает на втором уровне - канальном, ответственном за кадры Ethernet. Таким образом, развёртывание обеих систем в паре позволит существенно повысить общую защищённость.

Рис. 8. Kismet в работе.

Можно настроить Snort на запись журналов в базу данных, что упрощает дальнейший анализ. Дэниэл Уолтер (Daniel Walther) написал руководство о том, как настроить запись в базы MySQL и PostgreSQL. Если вы используете Gentoo Linux на машине, работающей в качестве точки доступа, то можно пойти дальше: установить Apache и настроить отображение журналов через web. На сайте Gentoo Wiki можно найти подробное описание подобной настройки.

Рис. 9. Просмотр журналов Snort через MySQL, ACID и Apache.

Заключение

Мы затронули лишь основные принципы работы Snort. В принципе, по материалам статьи вы сможете настроить систему на точке доступа. Однако у Snort гораздо больше возможностей, чем описано в статье. В частности, вы можете заняться созданием правил самостоятельно , что поможет глубже интегрировать Snort в сеть.

Наконец, не забывайте, что для эффективной защиты беспроводной сети необходимо постоянно обновлять как Snort, так и правила. Не забывайте регулярно посещать Snort Wireless , а также ipkg package tracker (для инсталляций OpenWRT) или Snort rules page (для остальных).

Как и другие средства обеспечения безопасности, Snort не является панацеей для защиты сети. Это всего лишь один из бастионов вашей крепости. Но в комплексе защиты он работает очень даже неплохо.

Отправить свою хорошую работу в базу знаний просто. Используйте форму, расположенную ниже

Студенты, аспиранты, молодые ученые, использующие базу знаний в своей учебе и работе, будут вам очень благодарны.

Размещено на http://www.allbest.ru/

Введение

Основная цель данной работы заключается в описании и изучении популярного IDS приложения Snort. Snort является крупным проектом с открытым исходным кодом, который используется многими сетевыми администраторами для фиксирования вредоносных сигнатур и оповещения о атаке на сеть. Snort перехватывает от сетевых интерфейсов весь трафик, проверяя пакеты на наличие подозрительных запросов, попыток вторжения.

Основным его плюсом является доступность, и возможность редактировать его работу под свою конкретную рабочую сеть. Программа предназначена для работы как в малых, так и больших организациях. Так же не маловажна возможность редактирования собственных уникальных правил исходя из требований безопасности конкретной организации (например, запрет на доступ персонала к социальным сетям).

Из минусов можно выделить неудобность настройки и установки на некоторых ОС (например, Windows), отсутствие единого достаточно полного и подробного описания настройки и разработки собственного набора правил.

Также, очень тяжело отсечь ложные тревоги, так как не редко на разных предприятиях разные ограничения, и требуется достаточно тонкая настройка правил. Множество режимов запуска приложения с помощью ключей чувствительных к регистру очень сложно запоминаемы и могут привести к ошибочному выводу.

Основная задача этой работы состоит в том, что бы разобраться с функциональными особенностями работы IDS Snort, проверить работу приложения производя на него разного рода сетевые атаки. Выяснить есть ли аналогичные IDS в более удобном формате. Как Snort взаимодействует с базами данных. Разработать несколько уникальных правил и проверить их на работоспособность.

1. Установка и настройка IDS Snort

1.1 Snort: Установка на ОС Windows XP

При установке Snort на операционную систему Windows могут возникнуть некоторые сложности. Поэтому в этой работе уделяется достаточно подробная часть установки и возможностей настройки. Для начала нужно скачать требуемые программы на рабочий компьютер.

Правила для Snort.

Все вышеуказанное скачивается с официальных сайтов этих приложений.

Winpcap - приложение, которое перехватывает и фильтрует пакеты на уровне ядра. Это аналог встроенному драйверу Unix систем libpcap. Установка не доставит особых не удобств, запускается через обычный инсталлятор. После этого требуется скачать с официального сайта саму IDS, после этого мы скачиваем оттуда же свежий архив с правилами. Следующим шагом станет полное копирование всех папок, которые находились в архиве с правилами в корневой каталог приложения с полной заменой содержимого, где это требуется. Затем для правильной работы программы потребуется провести важные изменения в конфигурационном файле.

var RULE_PATH c:\snort\rules

var SO_RULE_PATH c:\snort\so_rules

var PREPROC_RULE_PATH c:\snort\preproc_rules

dynamicpreprocessor directory c:\snort\lib\snort_dynamicpreprocessor

dynamicengine c:\snort\lib\snort_dynamicengine\sf_engine.dll

#dynamicdetection directory /usr/local/lib/snort_dynamicrules

Находим подобные строчки в конфигурационном файле и заменяем теми которые предоставлены выше. После этого пробуем протестировать приложение. Запускаем командную строку и переходим к каталогу приложения в раздел "bin". Введем команду "snort -W"

Рис. 1.1. Проверка работы

Этой командой мы проверяем работоспособность приложения просматривать наши интерфейсы. Убедившись что их более одного, выбираем тот который подключен к рабочей сети, что бы приступить к перехвату пакетов и отслеживанию работы IDS.

С:\Snort\bin\snort -i 3 -c C:\snort\etc\snort.conf -l C:\snort\log -A console

Разберем теперь команду которую мы ввели. "- i 3" означает что мы будем просматривать интерфейс который имеет ID= 3 в списке наших интерфейсов. Затем мы указали путь до файла конфигурации и путь до каталога куда следует записывать "log" перехваченных пакетов. "-A console" обозначает что тревожные пакеты будут выявляться у нас в консоли. Если во время обработки возникают какие либо неполадки устраняем их по ходу выявления. Snort указывает строку и вид ошибки при сборке. Если все сработало, то мы ничего не увидим до тех пор пока не сработает одно из запущенных правил. Что бы задействовать одно из них попробуем имитировать сетевую атаку и запустим подозрительный пакет по нашей локальной сети. Для этого к примеру откроем командную строку и введем следующее: "Ping 192.168.1.16". Snort перехватит попытку прослушать хост под адресом 192.168.1.16\24 и выведет сообщение и информацию об подозрительном действии в сети. К сожалению у подобных IDS систем есть сильный недостаток -это ложные срабатывания. В связи с этим для того что бы Snort был полезным и не вводил в заблуждение, нужно достаточно емко и четко прописывать правила и разграничивать просматриваемые сети, что бы избежать этих ложных срабатываний.

Рис. 1.2. Вывод Alert сообщений

Сейчас в консоли, где работает наш IDS, появятся сообщения о подозрительном пакете, который напоминает "прослушивание". Это задействованное правило показало, что Snort полностью работоспособен. Рассмотрим режимы его работы и синтаксис правил для дальнейшей работы.

1.2 Режим анализа пакетов

Режим который используется скорее для проверки работы нежели для фиксирования атак. В этом режиме Snort показывает абсолютно все пакеты и в зависимости от опций будет показывать либо подробную информацию или более общую. Обязательный ключ к написанию является -v. Если он не будет указан, то Snort по умолчанию будет запускаться в других режимах и выдавать ошибки в ожидании других ключей. В таблице указаны возможные ключи режима анализа пакетов.

Таблица.1.1. Опции режима анализа пакетов

Рассмотрим пример использования этого режима на практике и введем команду:

"Snort -vde -i3", где -i3 -номер интерфейса с которого следует считывать пакеты. Snort начинает быстро передавать на командную строку множество пакетов, что бы отключить режим нажмите "ctrl+x".

Рис. 1.3. Режим анализа пакетов

На рисунке изображена достаточно подробная информация заложенная в пакете, а именно информация канального и прикладного уровня.

1.3 Режим протоколирования пакетов

Режим подобный анализатору. Единственная отличительная черта, это занесения информации на свободное место жесткого диска.Snort протоколирует информацию о пакетах, которые были перехвачены и обработаны согласно требованиям введенных ключей администратора. Чтобы запустить Snort в режиме протоколирования, следует ввести аналогичные ключи, такие как в режиме анализа(-v ,d, e), и дополнительный ключ -l, задающего маршрутное имя каталога логов, в которые Snort будет записывать пакеты.

snort -vde -l /snort/log/

Эта команда создаст файлы журналов в каталоге /snort/log/. Убедитесь, что указанный каталог существует, иначе программа не будет загружаться правильно. Так как приложение фиксирует абсолютно все перехваченные пакеты со всех возможных IP адресов, такое может происходить в сети большой организации, можно сузить диапазон. Это делается с помощью команды -h HOME_NET, где HOME_NET - диапазон IP -адресов локальной сети в нотации с косой чертой, за которой следует префикс сети. В этом случае Snort будет помещать пакеты в каталоги на основе нелокального IP-адреса в пакете, что позволяет легко распознавать "не местный" трафик. Если оба хоста, целевой и исходный, являются локальными, Snort помещает пакет в каталог, соответствующий стороне с большим номером порта, как бы отдавая предпочтение подключающемуся хосту перед серверным. В случае равенства номеров портов Snort по умолчанию использует исходный адрес в качестве каталога для размещения данных пакета. Сейчас это может показаться несущественным, но если протоколировать сигналы о вторжении, важно быстро определить, откуда исходит подозрительный трафик.

Учитывая приведенные соображения, командной строке для режима протоколирования пакетов целесообразно придать следующий вид:

snort -vde -l /snort/log/ -h 192.168.1.0/24

Тем самым внутренняя сеть задается диапазоном 192.168.1.1-254.

Можно также применить опцию -b для протоколирования всех данных в одном бинарном файле, пригодном для последующего чтения с помощью анализатора пакетов. При протоколировании с опцией -b нет необходимости определять домашнюю сеть, так как данные будут записываться последовательно в один большой файл. Этот метод намного быстрее для протоколирования работы активно используемых сетей или на медленных машинах. Он также облегчает анализ с помощью более развитых средств, которые приходится применять при просмотре больших объемов перехваченных сетевых данных.

1.4 Режим обнаружения вторжений

Данный режим используется для фиксирования подозрительных и вредных пакетов, с последующим занесением в лог Snort"а. Отличительная особенность данного режима заключается в добавлении ключа -с, который определяет путь до конфигурационного файла Snort. В этом файле содержится самая важная и нужная информация, которая используется для редактирования работы приложения. Там указываются адреса сети, которую следует протоколировать и искать вторжения, подключаемые порты, разрешенные файлы правил пути к базам данных куда можно будет заносить данные работы Snort. Так же многочисленные тонкие настройки конфигурации.

snort -de -l /snort/log -h 192.168.1.0/24 -c /snort/etc/snort.conf

мы запустим Snort в режиме обнаружения вторжений с использованием подразумеваемого конфигурационного файла snort.conf.

1.5 Режимы сигнализации Snort

При протоколировании пакетов, вызывающих сигналы тревоги, необходимо выбрать подходящий уровень детализации и формат "тревожных" данных. В табл. 2 перечислены опции, которые можно задавать в командной строке после ключа -A.

Таблица 1.2. Опции режима сигнализации Snort

Эти опции следует конфигурировать во время компиляции при помощи ключей инструкции configure. К примеру, попробуем прописать создание файла в который будут заноситься враждебные пакеты или подозрительные. В файле конфигурации создадим строку в месте где прописывается "Step 6: Output", и дописываем строчку "output alert_fast: alert.ids", сохраняем и запускаем в режиме обнаружения или сигнализации, в папке \snort\log\alert.ids теперь будут записываться данные о подозрительных пакетах. Можно также вписать ключ "-A console " тогда подозрительные пакеты будут дублироваться в консоли, так сказать нагляднее продемонстрированы администратору. Информация о режимах работы Snort предоставлена на сайте: http://www.uchi-it.ru/2/1/7.html.

1.6 Взаимодействие с БД и Mysql

Snort напрямую поддерживает четыре вида вывода в базу даных посредством своих модулей вывода. К числу поддерживаемых форматов принадлежат MySQL, PostgreSQL, Oracle и unixODBC. Это должно удовлетворить потребности большинства пользователей баз данных. И, естественно, если база данных не поддерживается, можно взяться за проект по написанию нужного модуля расширения. Модуль вывода в базу данных требует как параметров времени компиляции, так и настроек в конфигурационном файле.

2. Причины ложных срабатываний и способы их устранения. Формирование правил

2.1 Типичные причины ложных срабатываний

Работа системы мониторинга сети

Многие организации используют системы мониторинга сети, такие как HP OpenView или WhatsUp Gold, чтобы следить за системами в своей сети. Они характеризуются высокой сетевой активностью опроса и обнаружения. Для опроса состояния эти системы обычно применяют SNMP или аналогичный протокол, но они могут также использовать эхо-тестирование и другие, более назойливые проверки. По умолчанию большинство систем обнаружения вторжений рассматривают эту активность как вредоносную или, по крайней мере, подозрительную. В большой сети мониторинг может порождать тысячи сигналов тревоги в час, если система обнаружения вторжений настроена для отслеживания такой деятельности. Этого можно избежать, игнорируя активность с участием IP-адреса системы мониторинга. Можно также исключить из базы данных соответствующие сигналы тревоги, если их отслеживание не представляет для вас особой важности.

Пользовательская активность

В различных организациях, различные требования к ограничениям работников. По умолчанию передача мгновенными сообщениями, одноранговое разделение файлов будет сигнализироваться как атака на сеть. Поэтому можно убрать либо наоборот ожесточить подобную политику безопасности на конкретные хосты сети организации, в зависимости от требований политики безопасности. Можно просто заносить в журнал сообщения о подобной активности для того что бы узнать насколько сильно эти разрешения влияют на полосу пропускания и на безопасность сети в целом.

2.2 Поведение, напоминающее "троянскую" программу или "червя"

Вирусы и вирусоподобные программы и программное обеспечение ("черви ", "Троянские кони" и подобные программы), нередко используют сетевые интерфейсы и другие средства, для получения доступа и совершения каких либо вредоносных действий (получение доступа к управлению, изменению, удалению, копированию информацией атакуемого пользователя). Подобную активность помогают пресечь IDS системы, однако подобные сигнатуры могут содержать и обычные безвредные приложения, и поэтому следует отслеживать источники сигнатур для более точного установления вредным ли является пакет или нет. Это поможет избежать чрезмерного количества ложных срабатываний.

Длинные базовые цепочки аутентификации

Подобные сигналы содержать очень большие длинные строки входа WEB, некоторые программы для выявления уязвимостей используют такой метод для переполнения буфера и получения несанкционированного доступа. Однако сейчас некоторые сайты сами набивают в поле множество информации тем самым сбивая столку IDS и заставляя ее фиксировать вредоносную сигнатуру.

Аутентификационная активность базы данных

Некоторые сетевые системы обнаружения вторжений следят за деятельностью по администрированию баз данных. Теоретически в производственных базах данных не должно наблюдаться высокой административной активности, а ее наличие может служить признаком того, что некто пытается произвести какие либо действия. Однако во многих базах данных использование идет параллельно с разработкой, отсюда и большой объем администрирования. Эта деятельность, хотя и вполне законная, будет порождать множество сигналов тревоги. Если ваша база данных находится в состоянии непрерывного развития, то вам, вероятно, следует отключить эти сигналы, по крайней мере, пока база не стабилизируется и не перейдет в режим производственной эксплуатации.

Существует много других причин ложных срабатываний, зависящих от конфигурации сети и уровня активности. Если не уделять достаточно внимания и не потрудиться организовать достаточно подробный и полный набор правил, то проблема ложного срабатывания сделает систему обнаружения вторжений если не бесполезной, то очень не эффективной. Настройка должна происходить исходя из знания требования безопасности в организации и сети, объема сети, доступа в интернет и многих других факторов которые необходимо учитывать при этом.

2.3 Примеры сигнатур сетевых систем обнаружения вторжений

snort операционный сетевой вторжение

Основной принцип по которому действуют сетевые IDS это проверка сигнатур и сравнение их с известными, если произошло совпадение значит сигнатура определяется как подозрительная. Как пример можно рассмотреть атаку которая четко будет идентифицироваться IDS -это атака cmd.exe направленная против Информационного сервера Интернет -Web сервера корпорации Microsoft. Эта атака применяется Интернет - "червями" и вирусами, такими как Nimda и Code Red. Атакующий "червь" или человек пытается выполнить в каталоге с правом на запись копию программы cmd.exe - командного интерпретатора Windows, используя переполнение буфера в модуле IIS, называемом Internet Server API (ISAPI). В случае успеха хакер или червь получает доступ к командной строке на этой машине и может произвести значительные разрушения. Однако команда для копирования этого файла является очевидной, и нет причины для ее легального выполнения пользователями через сеть с помощью IIS. Поэтому, если вы видите подобную активность, то весьма вероятно, что это попытка вторжения. Проверяя полезную нагрузку пакета и разыскивая слова cmd.exe, сетевая система обнаружения вторжений может идентифицировать данную атаку. На листинге показан один из таких пакетов. Шестнадцатеричное представление содержимого находится слева, а перевод в текст - справа.

000: 47 45 54 20 2F 73 63 72 69 70 74 73 2F 2E 2E 25 GET / scripts/..%

010: 35 63 25 35 63 2E 2E 2F 77 69 6E 6E 74 2F 73 79 5c%5c../winnt/sy

020: 73 74 65 6D 33 32 2F 63 6D 64 2E 65 78 65 3F 2F stem32/cmd.exe?/

030: 63 2B 64 69 72 0D 0A c+dir..

2.4 Синтаксис формирования правил в Snort

Перед тем как начать писать правила для отслеживания трафика, следует научиться правильно их составлять и ознакомиться с синтаксическими особенностями. Лучше всего будет разобрать как формируется правило на примере.

alert tcp any any>192.168.0.0/24 80

(content:"|11 01 b6 a2|"; msg:"example rule";)

Alert - генерировать сигнал с использованием выбранного метода и записать информацию о пакеты в журнальный файл;

Tcp - протокол, который следует проверять на наличие условий.

Далее по порядку вводится IP адрес и порт отправителя через стрелочку адрес и порт получателя, то есть кому направлен пакет. В скобочках указываются модули которые следует учитывать при фильтрации пакета. В нашем примере будут помечаться пакеты в которых будет найдено совпадение в 16-ричном коде "00 01 86 a5" , и при совпадении с условиями пакет будет помечаться сообщением "mount access".

Заголовок правила имеет вид

<действие> <протокол> <отправитель> <порт> <направление> <получатель> <порт>

Вообще Snort имеет очень богатый выбор правил, условий, и зарезервированных слов, которые можно использовать в формировании правил, что позволяет достаточно тонко отфильтровать трафик в сети.

Попробуем написать правило, которое может отследить посещение пользователем какой-нибудь социальной сети, например "vkontakte.ru". Для этого откроем любой из файлов папки \snort\rules\ и впишем туда правило

alert tcp any any > any any (msg:"ACCESS in Social web";content:"vkontakte";sid:1;)

Разберем это правило по командам. Это правило гласит что если в пакете передается параметр "vkontakte", то пакет фиксируется как тип alert и заносится в соответствующий файл отчета. Просматривается протокол tcp адреса сетей любые. В отчете такие пакеты будут помечаться сообщением "ACCESS in social web", что говорит нам о попытке доступа в социальную сеть. Теперь администратор при рассмотрения отчетов может подметить откуда и когда происходил выход, на не согласованный политикой безопасности сайт. Так же следует отметить наличие опции "sid1", она требуется для присвоения правилу определенного порядкового номера.

Рис. 2.1. Результат работы правила на vkontakte

Правило не обязательно в себе должно содержать контент какого либо сайта или сетевого приложения. Существуют целые сборники информации о написании правил, для этой сетевой IDS, начиная от возможности ограничения определенных портов, заканчивая проверкой на наличие определенных сегментов в пакете.

Есть один минус подробного и четко сформулированного правила, оно будет сильно нагружать сеть и каждый пакет, соответственно для загруженных крупных локальных сетей это может вызывать некоторые затруднения.

2.5 Написание plug-in для Snort

Для того что бы написать plug -in для Snort потребуется скачать исходный код с официального сайта www.snort.org, затем нужно разархивировать полученный пакет и попасть в каталог \templates , где содержится четыре файла: sp_template.c, sp_template.h, spp_template.c, spp_template.h. Первые два файла используются для составления дополнения, а следующие два файла для препроцессоров. После создания дополнения нужно его интегрировать в Snort, чтобы он использовал его после компиляции. Интеграция состоит из трех шагов.

1)Изменить plugbase.h и вставить строку

#include

2)Изменить plugbase.c файл и в функции InitPlugins() добавить название функции после остальных.

3)Открыть файл Makefile.am и добавить имена файлов в список имен в строку "snort_sources". После этого выполняем "Automake".

Аналогичные действия производим для файлов препроцессоров. Если после сделанных изменений Snort заработал и дополнение успешно запущено, следовательно, оно интегрировано.

2.6 Дополнительные утилиты для системы Snort

Analysis Console for Intrusion Databases (ACID) - аналитическая система, предоставляющая Web-интерфейс (используется PHP) для просмотра результатов анализа лог-файлов брандмауэров, NIDS, сетевых диагностирующих программ. Версия 0.9.6. работает в среде всех ОС, поддерживающих PHP (Linux, *BSD, Windows, Solaris). Лицензия - GNU GPL.

Рис. 2.2. Интерфейс программы ACID

Intrusion Detection Exchange Architecture (IDEA) - система распределенного контроля безопасности сети. Текущая версия - 1.0.2. Используя архитектуру клиент-сервер, она связывает множество NIDS-систем, объединяя их данные в информационный базис и обеспечивая анализ в режиме реального времени. IDEA реализована как системонезависимая программа, применяющая технологию Java. Распространяется по лицензии GNU GPL.

Рис. 2.3. Интерфейс программы IDEA

RazorBack - программа, работающая совместно со Snort и обеспечивающая при обнаружении вторжения предупреждение в режиме реального времени. Текущая версия - 1.0.3. Операционные системы: Unix, Windows NT. Лицензия - GNU GPL.

Рис. 2.4. Интерфейс программы RazorBack

SnortConf - графическая оболочка для Snort. Разработанная на основе библиотеки Curses, программа SnortConf предоставляет простой и интуитивно понятный интерфейс - меню по администрированию Snort. Версия - 0.4.2-1. Предназначена для POSIX-совместимых систем (Solaris, *BSD, Linux и т.д.). Лицензия - GNU GPL.

Рис. 2.5. Интерфейс программы SnortConf

IDScenter - графическая оболочка Snort-Win32 (рекомендуется использовать Windows NT4/2000/XP). Текущая версия - 1.1. IDScenter значительно облегчает задачи управления, контроля и мониторинга Snort IDS. Включает функции диагностики конфигурации, поддерживает сигналы тревоги Snort. При определении атаки можно запустить внешнее приложение. Распространяется по лицензии Freeware.

Рис. 2.6. Интерфейс программы IDScenter

IDS Policy Manager - инструмент изменения конфигурации и правил Snort. Легко добавляются новые сигнатуры. Может использовать популярные базы данных сигнатур: CVE, BugTraq, Mcafee. Версия -1.3.1. Операционные системы -Windows 2000/XP. Лицензия - Freeware.

Рис. 2.7. IDS Policy Manager

Информация об утилитах была получена с интернет ресурса: http://www.compdoc.ru/network/local/snort/.

Заключение

Таким образом, исходя из полученных сведений и проделанной работы по изучению одной из IDS системы с открытым исходным кодом Snort, можно сделать вывод что для осуществления правильной работы приложения требуется определенные знания, так как разработка правил осуществляется по уникальному синтаксису. Вообще IDS система Snort является сильным перехватчиком и анализатором, который может оказать помощь в организации безопасности в сети и выявлению уязвимостей.

После проделанной работы по изучению конфигурации, синтаксиса написания правил и режимов работы, следует вывод, что подобной системе требуется более простой и понятный интерфейс, для облегчения изучения и конфигурации программы. Так как Snort является приложением свободным в распространении и его исходный код доступен каждому у кого есть доступ в интернет.

Литература

1. Обнаружение сетевых атак - Snort [Электронный ресурс]. - Режим доступа: URL: http://www.compdoc.ru/network/local/snort/ (дата обращения 25.05.11)

2. Энциклопедия сетевых протоколов [Электронный ресурс]. - Режим доступа: URL: http://www.protocols.ru/ (дата обращения 15.04.11)

3. Атаки на сеть [Электронный ресурс]. - Режим доступа: URL: http://big-bro.info/ataki-na-set/ (дата обращения 22.05.11)

4. Русская группа Snort [Электронный ресурс]. - Режим доступа: URL: http://www.snortgroup.ru/node/25 (дата обращения 27.05.11)

5. Ищейка по имени Snort [Электронный ресурс]. - Режим доступа: URL: http://www.osp.ru/win2000/2004/05/177049/ (дата обращения 29.05.11)

6. Snort установка и минимальная настройка [Электронный ресурс]. - Режим доступа: http://www.kanava.biz.nf/mod/pub/article.php?art=710 (дата обращения 25.05.11)

7. Учи IT [Электронный ресурс] - Режим доступа: URL: http://www.uchi-it.ru/2/1/7.html (дата обращения 10.04.11)

Размещено на Allbest.ru

Подобные документы

Общие сведения о системах обнаружения вторжений и их назначение. Ключевые принципы функционирования и архитектура СОВ Snort. Моделирование и конфигурирование корпоративной сети и вторжений для проверки работоспособности системы обнаружения вторжений.

дипломная работа , добавлен 20.10.2011

Удобство и возможности системы предотвращения атак Snort, типы подключаемых модулей: препроцессоры, модули обнаружения, модули вывода. Методы обнаружения атак и цепи правил системы Snort. Ключевые понятия, принцип работы и встроенные действия iptables.

контрольная работа , добавлен 17.01.2015

Модели нарушителей глобальной информационной системы Интернет. Классификация угроз в соответствии с IT-Baseline Protection Manual. Реализация DoS/DDos атак. Программная реализация Snort: установка, препроцессоры и структура модулей обнаружения и вывода.

дипломная работа , добавлен 05.06.2011

Исследование и оценка возможности работы сетевой карты netFPGA как IPS системы. Установка программного обеспечения, обеспечивающего взаимодействие карты и пользователя. Система обнаружения вторжений Snort. Основные достоинства Microsoft Forefront TMG.

курсовая работа , добавлен 11.11.2012

Установка и настройка локального web–сервера и его компонентов. Конфигурационные файлы сервера Apache и их натройка. Настройка PHP, MySQL и Sendmail. Проверка работоспособности виртуальных серверов. Создание виртуальных хостов. Тест Server Side Includes.

учебное пособие , добавлен 27.04.2009

Способы применения технологий нейронных сетей в системах обнаружения вторжений. Экспертные системы обнаружения сетевых атак. Искусственные сети, генетические алгоритмы. Преимущества и недостатки систем обнаружения вторжений на основе нейронных сетей.

контрольная работа , добавлен 30.11.2015

Методическое обеспечение теоретических занятий по теме "Установка и настройка Windows XP на рабочей станции". Настройка системы безопасности Windows XP. Методическое обеспечение лабораторных занятий по данной теме. Порядок устранения возможных проблем.

методичка , добавлен 07.02.2011

Виды серверов баз данных. MySQL как наиболее приспособленная для применения в среде СУБД. Хранимые и присоединенные процедуры. Операционная среда серверов. Согласованность чтения и тупиковые ситуации. Установка и настройка MySQL Server 5.6 на Windows 7.

курсовая работа , добавлен 28.12.2015

Функции, позволяющие работать с базой данных MySQL средствами РНР. Соединение с сервером и его разрыв. Создание и выбор базы данных. Доступ к отдельному полю записи. Комплексное использование информационных функций. Запросы, отправляемые серверу MySQL.

лекция , добавлен 27.04.2009

Основные технологии веб-программирования. Методы отправки данных на сервер с помощью HTML-формы. PHP - Препроцессор Гипертекста. Сохранение данных в базе данных MySQL. Клиент-Сервер и технология CGI. Примеры использования PHP совместно с MySQL.

С возвращением, мои хакеры!

В мире информационной безопасности наиболее распространенной системой обнаружения вторжений (IDS), с которой вы рано или поздно столкнетесь, является Snort. Как вы, скорее всего, уже знаете, IDS работает аналогично антивирусному программному обеспечению - пытается идентифицировать вредоносное программное обеспечение в вашей сети и предупреждает вас о его присутствии.

Snort, созданный Мартином Рошем (Martin Roesch) в 1999 году, стал настолько популярным, что сетевой гигант Cisco приобрел его в 2014 году. Поэтому в ближайшем будущем вы, скорее всего, увидите его почти на всех устройствах Cisco. И поскольку Cisco является производителем самых популярных сетевых устройств, то скоро Snort будет вам попадаться везде.

Даже если ваша организация никогда не использует продукты Cisco (что маловероятно) или Snort, вам стоит разобраться в том, как работает эта IDS, так как большинство других систем обнаружения вторжений работают схожим образом.

Недавно мы опубликовали несколько статей о Snort, но мы подумали, что хорошо было бы сделать целую серию статей по этой теме. В этой серии мы рассмотрим, как использовать Snort от начала до конца, включая установку, настройку, управление выводом информации, написание правил и мониторинг оповещений.

Давайте начнем!

Метод 1. Установка Snort из репозиториев

Установка Snort дело простое, если в репозиториях вашей системы есть Snort. К сожалению, в Kali его больше нет, поэтому наш первый шаг - добавить репозиторий, в котором есть Snort. В этом случае мы добавим некоторые репозитории Ubuntu.

Открываем файл /etc/sources.list. Мы можем сделать это с помощью любого текстового редактора (здесь мы будем использовать Leafpad).

Kali> leafpad /etc/apt/sources.list

Как видно на скриншоте выше, мы добавили несколько репозиториев Ubuntu, которые также перечислены ниже. Поскольку Ubuntu является форком Debian (основным Linux-дистрибутивом, на котором построен Kali), то большинство пакетов Ubuntu будут работать и на Kali.

Deb http://ch.archive.ubuntu.com/ubuntu/ saucy main limited deb-src http://ch.archive.ubuntu.com/ubuntu/ saucy main limited deb http://httpredir.debian.org/debian jessie main deb-src http://httpredir.debian.org/debian jessie main

Для того чтобы обновить список наших репозиториев, после сохранения файла необходимо обновить список самих пакетов. Мы можем сделать это, набрав в консоли:

Kali> apt-get update

После того, как наши пакеты обновятся, мы можем установить пакет Snort из репозитория с помощью команды:

Kali> apt-get install snort

Вот и все, что нужно сделать. Snort установлен и готов к работе! Чтобы это проверить, просто введите в консоли:

Kali> snort -V

В нашем случае Snort вывел номер своей версии (в данном случае, 2.9.2).

Метод 2. Установка Snort из исходников

Установка Snort из исходников - задача более сложная и трудоемкая, но преимущество этого способа заключается в том, что Snort будет скомпилирован специально для вашей конкретной конфигурации оборудования и программного обеспечения.

Это обеспечит вам лучшую общую производительность. Как и при работе с любой IDS, производительность имеет решающее значение. Более низкая производительность IDS либо замедлит вашу общую способность работать с сетью, либо приведет к появлению drop-пакетов. В первом случае у вас будут недовольны клиенты или пользователи, а во втором вы подвергаете риску безопасность сети.

При использовании Snort в защищенной среде на продакшене установка из исходников является крайне предпочтительной. Кроме того, установка из исходников гарантирует, что вы устанавливаете последнюю версию Snort. Многие из репозиториев содержат более старые версии. Текущая версия Snort - 2.9.8, а в репозиториях - 2.9.2. Небольшая разница, но когда мы пытаемся защитить «сокровище», то каждая деталь будет полезной.

Начнем с создания директории в Kali, куда загрузим исходный код.

Kali> mkdir snort_source

Затем перейдем в эту директорию

Kali> cd snort_source

Прежде чем скачать Snort, необходимо установить Data Acquisition library (библиотеку сбора данных) или DAQ. У DAQ есть несколько зависимостей, которые нам необходимо установить.

Kali> apt-get install -y bison flex

Теперь мы можем скачать и установить DAQ с сайта Snort.

Kali> wget https://www.snort.org/downloads/snort/daq-2.0.6.tar.gz kali> tar -xvzf daq-2.0.6.tar.gz

Затем перейдем в каталог daq.

Kali> cd daq-2.0.6

Наконец, сконфигурируем DAQ и вызовем команду make.

Kali> ./configure kali> make kali> install kali> wget "https://snort.org/snort/snort-2.9.8.0.tar.gz"https://snort.org/snort/snort-2.9.8.0.tar.gz

После того, как он скачается, нужно будет его распаковать. (Для получения дополнительной информации о команде tar, можно ознакомиться с нашей статьей по Основам Linux).

Kali> tar -xvzf snort-2.9.8.0.tar.gz

Перейдем в ту директорию, где находятся новые файлы Snort.

Kali> cd /snort-2.9.8.0

Нужно сконфигурировать его.

Kali> ./configure --enable-sourcefire

После этого нам нужно использовать команду make, которая определяет, какие из компонентов исходного кода должны быть перекомпилированы, а затем дает команду это сделать.

Kali> make

И, наконец, мы делаем установку (make install). Эта команда берет перекомпилированные компоненты программы и размещает их в соответствующих директориях.

Kali> make install

Поскольку мы в процессе установки установили новые файлы библиотеки, нам нужно обновить общие библиотеки. Для этого введем в консоли следующую команду:

Kali> ldconfig

Чтобы запускать Snort из любого каталога, можно сделать символическую ссылку на бинарные (исполняемые) файлы в /usr/local/bin/snort и поместить ее в директорию /usr/sbin, назвав snort. Поскольку /usr/sbin находится в нашей переменной PATH, мы можем ввести Snort в любом месте операционной системы, чтобы начать использовать IDS.

Kali > ln -s /usr/local/bin/snort /usr/sbin/snort

Давайте проверим, нормально ли установился Snort. Для этого наберем в консоли:

Kali> snort

Как мы видим, Snort запустился и успешно работает в режиме дампа пакетов или так называемом режиме сниффера.

Теперь, когда мы успешно установили Snort, продолжим его настройку для обнаружения вредоносного программного обеспечения. Это будет в нашей следующей статье этой серии, так что обязательно возвращайтесь!

Отказ от ответственности : Эта статья написана только для образовательных целей. Автор или издатель не публиковали эту статью для вредоносных целей. Если читатели хотели бы воспользоваться информацией для личной выгоды, то автор и издатель не несут ответственность за любой причиненный вред или ущерб.