Какой порт у rdp. Порт RDP: изменение значения по умолчанию и основные этапы настройки. Порт rdp по умолчанию

То, что служба Сервера удалённых рабочих столов (ранее называлась Сервер Терминалов) для входящих подключений по умолчанию использует порт 3389, известно всем и хакерам в том числе. Частенько есть необходимость изменить порт на нестандартный для создания дополнительной степени защиты от несанкционированного доступа. Другими словами, после смены порта система будет слушать другой порт, а на стандартный (3389) подключения приниматься не будут.

Внимание! После смены порта на нестандартный для подключения к данному компьютеру\ноутбуку\серверу будет необходимо указывать не только ip-адрес или имя хоста, но и номер порта через двоеточие.

Изменение порта для RDP-подключений

1 Запустите редактор реестра. Для этого нажмите WIN+R , введите regedit и нажмите Enter.

2 Найдите раздел:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

и откройте для редактирования параметр PortNumber .

3 Установите переключатель Система исчесления в положение Десятичная . После этого в поле Значение вы увидите цифры 3389 , что соответствует номеру порта по умолчанию. Измените значение на желаемое и нажмите ОК:

4 Перезагрузите компьютер, чтобы изменения настроек вступили в силу.

Как подсоединиться к RDP-серверу с нестандартным портом

Если для сервера, который принимает подключения на порт по умолчанию (3389) можно просто подсоединиться, указав:

Dmitriy-work

192.168.10.15

то после его смены, допустим, на 3388, придётся указывать так:

Dmitriy-work:3388

192.168.10.15:3388

Вот и все. Пишите комментарии.

RDP – это протокол удаленного рабочего стола. С английского эта аббревиатура расшифровывается, как Remote Desktop protocol. Он нужен для подключения одного компьютера к другому через сеть интернет. К примеру, если пользователь находится дома, а ему нужно срочно заполнить документы в офисе он может это сделать с помощью данного протокола.

Как работает RDP

Доступ к другому компьютеру производится через порт TCP 3389 по умолчанию. На каждом персональном устройстве он предустановлен автоматически . При этом существует два вида соединения:

- для администрирования;

- для работы с программами на сервере.

Серверы, где установлена ОС Windows Server поддерживают два удаленных подключения РДП сразу (это в том случае, если не активирована роль RDP). Компьютеры, не являющиеся серверами имеют только по одному входу.

Соединение между компьютерами производится в несколько этапов:

- протокол, основой которого является TCP, запрашивает доступ ;

- определяется сессия протокола удаленного рабочего стола. Во время этой сессии утверждаются инструкции передачи данных;

- когда завершится этап определения сервер передаст другому устройству графический вывод . В этот же момент он получает данные от мышки и клавиатуры. Графический вывод – это точно скопированное изображение или команды на отрисовку различных фигур, типа линий, кругов. Такие команды являются ключевыми задачами для данного вида протокола. Они сильно экономят расход трафика;

- клиентский компьютер превращает эти команды в графику и выводит их на экран .

Также этот протокол имеет виртуальные каналы, которые позволяют соединиться с принтером, работать с буфером обмена, использовать аудиосистему и др.

Безопасность соединения

Существует два вида защищенного соединения через RDP:

- встроенная система (Standard RDP Security);

- внешняя система (Enchanced RDP Security).

Они отличаются тем, что в первом типе используется шифрование, обеспечение целостности создается с помощью стандартных средств, которые есть в протоколе. А во втором виде используется модуль TLS для установки защищенного соединения. Разберем подробней процесс работы.

Встроенная защита осуществляется так — в начале проходит аутентификация, затем:

- при включении будут сгенерированы RSA ключи ;

- изготавливается открытый ключ;

- подписывается RSA, который вшит в систему. Он есть в любом устройстве с установленным протоколом удаленного стола;

- клиентское устройство при подключении получает сертификат;

- проверяется и происходит получение этого ключа.

Затем происходит шифрование:

- стандартно используется алгоритм RC4;

- для серверов Виндоус 2003 используется 128 битная защита, где 128 бит — длина ключа;

- для серверов Wndows 2008 – 168 бит.

Целостность контролируется с помощью генерации mac-кодов основанных на алгоритме MD5 и SHA1.

Внешняя система безопасности работает с модулями TLS 1.0, CredSSP. Последний совмещает в себе функциональности TLS, Kerberos, NTLM.

Окончание подключения:

- компьютер проверяет разрешение на вход;

- шифр подписывается по протоколу TLS. Это лучший вариант защиты;

- разрешается вход единожды. Каждая сессия шифруется отдельно.

Замена старого значения порта новым

Для того, чтобы прописать другое значение необходимо сделать следующее (актуально для любой версии Виндовс, в том числе Windows Server 2008):

Теперь при подключении к удаленному столу необходимо после IP-адреса через двоеточие указывать новое значение, например 192.161.11.2:3381 .

Замена с помощью утилиты PowerShell

PowerShell также позволяет внести необходимые изменения:

- рекомендуется сделать перезагрузку;

- после того, как устройство включится, введите команду «regedit» в меню «Пуск». Пройдите в директорию: HKEY _ LOCAL _ MACHINE , найдите папку CurrentControlSet, затем папку Control, перейдите в Terminal Server и откройте WinStations. Кликните по файлу RDP-Tcp. Тут должно быть установлено новое значение.

- Теперь нужно открыть порт RDP на сетевом экране. Входите в Powershell, вбиваете команду: netsh advfirewall firewall add rule name=»NewRDP» dir=in action=allow protocol=TCP localport=49089 . Цифры должны означать тот порт, на который перебили старый.

Не удалось открыть файл подключений default.rdp

Чаще всего эта ошибка возникает, когда появляются проблемы с

DNS

сервером

. Клиентский компьютер не может найти имя указанного сервера.

Для того, чтобы избавиться от ошибки, необходимо в первую очередь проверить правильно ли веден адрес хоста.

В другом случае при возникновении бага необходимо произвести такие шаги:

- зайти в «Мои документы »;

- найти файл default.rdp. Если не найдете, поставьте галочку пункте «Параметры папок » для показа скрытых файлов и папок;

- теперь удалите этот файл и попробуйте подключиться повторно.

Добрый день уважаемые читатели и гости блога, сегодня у нас с вами вот такая задача: изменить входящий порт службы RDP (терминального сервера) со стандартного 3389 на какой-то другой. Напоминаю, что RDP служба это функционал операционных систем Windows, благодаря которому вы можете по сети открыть сессию на нужный вам компьютер или сервер по протоколу RDP, и иметь возможность за ним работать, так как будто вы сидите за ним локально.

Что такое RDP протокол

Прежде чем, что то изменять, хорошо бы понимать, что это и как это работает, я вам об этом не перестаю повторять. RDP или Remote Desktop Protocol это протокол удалённого рабочего стола в операционных системах Microsoft Windows, хотя его происхождение идет от компании PictureTel (Polycom). Microsoft просто его купила. Используется для удаленной работы сотрудника или пользователя с удаленным сервером. Чаще всего такие сервера несут роль сервер терминалов , на котором выделены специальные лицензии, либо на пользователе, либо на устройства, CAL. Тут задумка была такой, есть очень мощный сервер, то почему бы не использовать его ресурсы совместно, например под приложение 1С. Особенно это становится актуальным с появлением тонких клиентов.

Сам сервер терминалов мир увидел, аж в 1998 году в операционной системе Windows NT 4.0 Terminal Server, я если честно тогда и не знал, что такое есть, да и в России мы в то время все играли в денди или сегу. Клиенты RDP соединения, на текущий момент есть во всех версиях Windows, Linux, MacOS, Android. Самая современная версия RDP протокола на текущий момент 8.1.

Порт rdp по умолчанию

Сразу напишу порт rdp по умолчанию 3389, я думаю все системные администраторы его знают.

Принцип работы протокола rdp

И так мы с вами поняли для чего придумали Remote Desktop Protocol, теперь логично, что нужно понять принципы его работы. Компания Майкрософт выделяет два режима протокола RDP:

- Remote administration mode > для администрирования, вы попадаете на удаленный сервер и настраиваете и администрируете его

- Terminal Server mode > для доступа к серверу приложений, Remote App или совместное использование его для работы.

Вообще если вы без сервера терминалов устанавливаете Windows Server 2008 R2 - 2016, то там по умолчанию у него будет две лицензии, и к нему одновременно смогут подключиться два пользователя, третьему придется для работы кого то выкидывать. В клиентских версиях Windows, лицензий всего одна, но и это можно обойти, я об этом рассказывал в статье сервер терминалов на windows 7 . Так же Remote administration mode, можно кластеризировать и сбалансировать нагрузку, благодаря технологии NLB и сервера сервера подключений Session Directory Service. Он используется для индексации пользовательских сессий, благодаря именно этому серверу у пользователя получиться войти на удаленный рабочий стол терминальных серверов в распределенной среде. Так же обязательными компонентами идут сервер лицензирования .

RDP протокол работает по TCP соединению и является прикладным протоколом. Когда клиент устанавливает соединение с сервером, на транспортном уровне создается RDP сессия, где идет согласование методов шифрования и передачи данных. Когда все согласования определены и инициализация окончена, сервер терминалов, передает клиенту графический вывод и ожидает входные данные от клавиатуры и мыши.

Remote Desktop Protocol поддерживает несколько виртуальных каналов в рамках одного соединения, благодаря этому можно использовать дополнительный функционал

- Передать на сервер свой принтер или COM порт

- Перенаправить на сервер свои локальные диски

- Буфер обмена

- Аудио и видео

Этапы RDP соединения

- Установка соединения

- Согласование параметров шифрования

- Аутентификация серверов

- Согласование параметров RDP сессии

- Аутентификация клиента

- Данные RDP сессии

- Разрыв RDP сессии

Безопасность в RDP протоколе

Remote Desktop Protocol имеет два метода аутентификации Standard RDP Security и Enhanced RDP Security, ниже рассмотрим оба более подробно.

Standard RDP Security

RDP протокол при данном методе аутентификации, шифрует подключение средствами самого RDP протокола, которые есть в нем, вот таким методом:

- Когда ваша операционная система запускается, то идет генерация пары RSA ключиков

- Идет создание сертификата открытого ключа Proprietary Certificate

- После чего Proprietary Certificate подписывается RSA ключом созданным ранее

- Теперь RDP клиент подключившись к терминальному серверу получит Proprietary Certificate

- Клиент его смотрит и сверяет, далее получает открытый ключ сервера, который используется на этапе согласования параметров шифрования.

Если рассмотреть алгоритм с помощью которого все шифруется, то это потоковый шифр RC4. Ключи разной длины от 40 до 168 бит, все зависит от редакции операционной системы Windows, например в Windows 2008 Server – 168 бит. Как только сервер и клиент определились с длиной ключа, генерируются два новых различных ключа, для шифрования данных.

Если вы спросите про целостность данных, то тут она достигается за счет алгоритма MAC (Message Authentication Code) базируемого на SHA1 и MD5

Enhanced RDP Security

RDP протокол при данном методе аутентификации использует два внешних модуля безопасности:

- CredSSP

- TLS 1.0

TLS поддерживается с 6 версии RDP. Когда вы используете TLS, то сертификат шифрования можно создать средствами терминального сервера, самоподписный сертификат или выбрать из хранилища.

Когда вы задействуете CredSSP протокол, то это симбиоз технологий Kerberos, NTLM и TLS. При данном протоколе сама проверка, при которой проверяется разрешение на вход на терминальный сервер осуществляется заранее, а не после полноценного RDP подключения, и тем самым вы экономите ресурсы терминального сервера, плюс тут более надежное шифрование и можно делать однократный вход в систему (Single Sign On), благодаря NTLM и Kerberos. CredSSP идет только в ОС не ниже Vista и Windows Server 2008. Вот эта галка в свойствах системы

разрешить подключения только с компьютеров, на которых работает удаленный рабочий стол с проверкой подлинности на уровне сети.

Изменить порт rdp

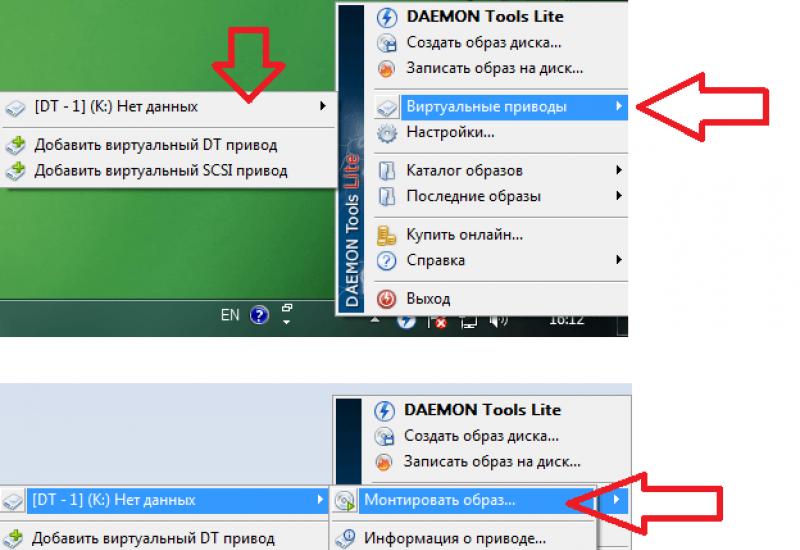

Для того, чтобы изменить порт rdp, вам потребуется:

- Открываем редактор реестра (Пуск -> Выполнить -> regedit.exe)

- Переходим к следующему разделу:

HKEY_LOCAL_MACHINE\System\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp

Находим ключ PortNumber и меняем его значение на номер порта, который Вам нужен.

Выберите обязательно десятичное значение, я для примера поставлю порт 12345.

Как только вы это сделали, то перезапустите службу удаленных рабочих столов, через командную строку, вот такими командами:

И создаем новое входящее правило для нового rdp порта. Напоминаю, что порт rdp по умолчанию 3389.

Выбираем, что правило будет для порта

Протокол оставляем TCP и указываем новый номер RDP порта.

Правило у нас будет разрешающее RDP соединение по не стандартному порту

При необходимости задаем нужные сетевые профили.

Ну и назовем правило, понятным для себя языком.

Для подключения с клиентских компьютеров Windows адрес пишите с указанием порта. Например, если порт Вы изменили на 12345, а адрес сервера (или просто компьютера, к которому подключаетесь): myserver, то подключение по MSTSC будет выглядеть так:

mstsc -v:myserver:12345

Изменение прослушиваемого порта для RDP в реестре операционной системы Microsoft Windows 10

- Запустить редактор реестра от имени администратора

- в окне Выполнить ввести regedit

- перейти в раздел реестра HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\TerminalServer\WinStations\RDP-Tcp

Рис.1 Изменение порта для RDP в редакторе реестра

- Выбрать параметр PortNumber

- Переключиться в десятичный формат (изначально указан порт 3389), задать порт, например, 50000

Рис.2 Изменение порта для RDP в редакторе реестра

При указании порта, следует обратить внимание на то, что есть несколько категорий портов, которые отличаются друг от друга по номерам и использованию:

- 0 - 1023 – системные известные порты (в основном задействованы операционной системой)

- 1024 - 49151 – зарегистрированные и используемые порты

- 49152 - 65535 - динамические (приватные) порты, которые могут использоваться любыми приложениями для решения различных задач.

- Закрыть редактор реестра.

Изменения вступят в силу после перезагрузки.

Открытие прослушиваемого порта для RDP в брандмауэре Windows

Первый способ (через графический интерфейс)

- Открыть Брандмауэр Защитника Windows

. Для того, чтобы открыть окно брандмауэра можно воспользоваться одним из следующих вариантов:

- Открыть Параметры > Обновление и безопасность > Защитник Windows > открыть Центр безопасности Защитника Windows > Брандмауэр и безопасность сети

- Открыть Панель управления (категория Мелкие значки) > Брандмауэр Защитника Windows

- Открыть > Центр управления сетями и общим доступом > Брандмауэр Windows

- В окне Выполнить ввести команду firewall.cpl

- В окне поиска ввести: Брандмауэр Windows

- Выбрать Дополнительные параметры

Рис.3 Запуск дополнительных параметров в брандмауэре Защитника Windows

Рис.4 Запуск дополнительных параметров в брандмауэре Защитника Windows

- В разделе правил выбрать Правила для входящий подключений

- В меню Действия выбрать Создать правило

Рис.5 Монитор брандмауэра Защитника Windows в режиме повышенной безопасности

- В открывшемся мастере создания правила для нового входящего подключения установить радиокнопку Для порта

Рис.6 Создание правила для входящий подключений

- В следующем диалоговом окне оставить по умолчанию радиокнопку Протокол TCP и в поле Определенные локальные порты указать порт, который будет использоваться, в данном примере 50000

Рис.7 Создание правила для входящий подключений

- На следующем шаге мастера необходимо выбрать тип действия, которое описывает правило. В данном случае нужно разрешить подключение с использованием указанного порта. Оставить радиокнопку по умолчанию Разрешить подключение и нажать кнопку Далее .

Рис.8 Создание правила для входящий подключений

- На следующем этапе мастера необходимо указать область действия правила, в зависимости от того, какой сетевой профиль используется и нажать кнопку Далее .

Рис.9 Создание правила для входящий подключений

- Создать имя для правила (рекомендуется создавать смысловые имена для правил, чтобы их легко впоследствии идентифицировать). Например, указать имя - Правило для порта 50000 , описание - Открытие порта прослушивания 50000 для RDP и нажать кнопку Готово.

Рис.10 Создание правила для входящий подключений

- Открыть свойства созданного правила

Рис.11 Редактирование правила

- В окне Свойства перейти на вкладку Программы и службы

- Выбрать раздел Службы и нажать кнопку Параметры

Рис.12 Редактирование правила

- Установить радиокнопку Применить к службе , выбрать Службы удаленных рабочих столов и нажать ОК .

Рис.13 Редактирование правила

- Нажать кнопку ОК в окне свойств и закрыть настройки брандмауэра.

Второй способ (с использованием командной строки)

- Запустить командную строку от имени администратора

Для выполнения настройки брандмауэра Windows с помощью командной строки, необходимо использовать команду Netsh . Утилита Netsh является мощным инструментом для администраторов Windows.

Команды утилиты Netsh для брандмауэра Windows в режиме повышенной безопасности предоставляют командной строке альтернативные возможности управления брандмауэром. При помощи команд Netsh можно настраивать и просматривать правила, исключения и конфигурацию брандмауэра.

Просмотреть справочную информацию по команде netsh можно введя в окне командной строки netsh /?

- Ввести следующую команду

netsh advfirewall firewall add rule name="Open Port 50000" dir=in action=allow protocol=TCP localport=50000

add rule - добавить правило. Параметр Add предназначен для создания правил входящих и исходящих подключений.

name=ИмяПравила . При помощи данного параметра можно указать имя нового правила для входящего или исходящего подключения.

dir {in | out} . При помощи данного параметра можно указать, будет ли правило создаваться для входящего или исходящего трафика. У этого параметра может быть два значения:

- in – правило создается только для входящего трафика. В оснастке его можно найти в узле Правила для входящих подключений .

- out – правило создается только для исходящего трафика. В оснастке Монитор брандмауэра Защитника Windows в режиме повышенной безопасности его можно найти в узле Правила для исходящих подключений .

action = { allow | block | bypass } . Данный параметр позволяет указать действие, которое будет выполнять сетевой фильтр с пакетами, которые указаны в текущем правиле. Этот параметр эквивалентен странице Действия мастера создания правила нового входящего (исходящего) подключения оснастки Монитор брандмауэра Защитника Windows в режиме повышенной безопасности . Для этого параметра существуют три параметра:

- allow – разрешает сетевые пакеты, которые отвечают всем условиям в правиле брандмауэра.

- bypass – разрешает подключения с проверкой подлинности с помощью IPSec.

- block – запрещает любой сетевой пакет, который отвечает условиям правила брандмауэра.

Рис.14 Создание правила в командной строке

- Перезагрузить операционную систему, чтобы изменения вступили в силу.

Подключение к удаленному компьютеру с указанием нового порта

- Запустить средство

- В открывшемся окне Подключение к удаленному столу ввести IP адрес удаленного компьютера и порт через двоеточие, например, 192.168.213.135:50000

Рис.15 Подключение к удаленному рабочему столу

Нашли опечатку? Выделите и нажмите Ctrl + Enter

В Windows для удаленного рабочего стола по умолчанию выставлен порт 3389. Если в Вашей операционной системе настроен удаленный рабочий стол, то ваша ОС постоянно прослушивает входящие соединения на порту 3389. И поскольку он известен всем желающим, то он используется злоумышленниками для проникновения.

Если у Вас не настроена политика блокировки учетных записей (по умолчанию отключена), то Вы подвержены атаке bruteforce, это когда злоумышленником перебираются всевозможные пароли. такая операция делается не вручную, а с помощью специальных программ, что на порядок увеличивает вероятность, подбора пароля. Но даже если настроена блокировка учетной записи при ошибочном вводе пароля, это не избавит проблем. Активность ботов приводит к блокировать учетных записей, под которыми они пытаются войти, возрастает нагрузка на сервер, забивается канал связи, это очень раздражает.

Для защиты системы от ботов и начинающих хакеров, мы рекомендуем изменить порт RDP

по умолчанию на любой другой. Это конечно не панацея, но значительно сократит попытки проникновения.

Существует два метода чтобы изменить стандартный порт протокола RDP.

Первый способ:

Простое изменение в реестре Windows.

Видео пример как сменить port RDP в реестре:

Второй способ:

Использовать утилиту от Microsoft (которая по сути также вносит изменения в реестр, но удобной для не продвинутого пользователя. Просто нажмите на ссылку , произойдет загрузка файла, запустите его и в окошке введите необходимое число и нажмите Ok.

Не забудьте перезагрузить компьютер после обоих способов, чтобы изменения вступили в силу.

Имейте в виду, что в следующий раз, когда вы хотите подключиться к вашей системе по RDP вам теперь нужно будет указать номер порта вручную. Для этого в адресе подключения добавьте после адреса или IP адреса знак двоеточия и номер порта. 10.10.32.30:5581 или mycomp.ru:5534.

Как изменить порт для удаленного рабочего стола RDP