Способы защиты информации в бухгалтерском учете. Защита персональных данных и бухгалтерской информации. наиболее важных для пользователя файлов и папок

Для усиления эффективности деятельности фирмы и предотвращения хищений бухгалтеры должны создавать систему внутреннего контроля. Несмотря на обилие публикаций в этой области, проблема внутреннего контроля во многих источниках по бухгалтерскому учету и аудиту рассматривается в отрыве от информационной безопасности.

Для современной системы бухгалтерского учета характерен ряд особенностей, требующих защиты учетной информации:

законодательные нововведения влекут за собой большие изменения как в самой бухгалтерской сфере, так и в области ее компьютеризации (перевод учета на новый план счетов, ввод в действие Налогового кодекса и др.). Без современных аппаратно-программных средств бухгалтер вряд ли сможет получить достоверную и своевременную учетную информацию. А компьютерные технологии в бухгалтерском учете порождают и новые информационные угрозы;

информационная система бухгалтерского учета относится к классу сложных и динамических образований, построенных в многоуровневой архитектуре «клиент-сервер» с поддержкой связи с удаленными компонентами. Опасности подстерегают как внутри системы, так и вне;

в программном обеспечении могут быть умышленные или неумышленные ошибки, создающие проблемы в защите;

усложнение автоматизированного учета требует оценки надежности системы, т.е. свойств ее по выполнению заданных функций при обеспечении сохранности информации и ее достоверности.

Незащищенные учетные данные приводят к серьезным недостаткам в системе управления предприятием:

множеству недокументированных эпизодов управления;

отсутствию у руководства целостной картины происходящего в отдельных структурных подразделениях;

задержки в получении актуальной на момент принятия решения информации;

разногласиям между структурными подразделениями и отдельными исполнителями, совместно выполняющими работу, из-за плохой взаимной информированности;

информационной перегрузке;

увеличению сроков получения ретроспективной информации, накопленной на предприятии;

сложностям получения информации о текущем состоянии документа или делового процесса;

утечке информации вследствие неупорядочения хранения больших объемов документов.

Новые информационные технологии в бухгалтерском учете на базе современных ПЭВМ, с одной стороны, обеспечивают высокое качество выполняемых работ, а с другой - создают множество угроз непредсказуемых и даже катастрофических последствий. К числу таких угроз относятся следующие: проникновение посторонних лиц в базы учетных данных, компьютерные вирусы, ошибочный ввод учетных данных, ошибки в процессе проектирования и внедрения учетных систем и др. Противостоять угрозам можно, только приняв адекватные меры, которые способствуют обеспечению безопасности учетной информации. В этой связи каждый бухгалтер, использующий в своей работе компьютеры и средства связи, должен знать, от чего защищать информацию и как это делать.

Под защитой учетной информации понимается невозможность случайных или преднамеренных воздействий на нее естественного или искусственного характера, чреватых нанесением ущерба владельцам или пользователям этой информации.

Понятие «информационная безопасность учетных данных» в узком смысле этого слова подразумевает:

надежность работы компьютера;

сохранность ценных учетных данных;

защиту учетной информации от внесения в нее изменений неуполномоченными лицами;

сохранение документированных учетных сведений в электронной связи.

На первый взгляд может показаться, что «информационная безопасность» и «защита безопасности информации» - одно и то же. Однако это не так. Безопасность информации означает защиту информации от многочисленных угроз, в том числе от умышленного и неумышленного искажения, уничтожения и др. Информационная безопасность есть защита объекта, включая и его информационные системы, от каких-то враждебных воздействий, в частности от компьютерных вирусов, от ошибок, несанкционированного доступа к базам данных и т.д.

Прежде чем проектировать какую-либо систему безопасности, определим, что в учете и от кого (чего) нуждается в защите.

К объектам информационной безопасности в учете относятся как информационные ресурсы, содержащие сведения, отнесенные к коммерческой тайне, и конфиденциальную информацию, представленную в виде баз учетных данных, так и средства и системы информатизации - технические средства, используемые в информационных процессах (средства вычислительной и организационной техники, информативные и физические поля компьютеров, общесистемное и прикладное программное обеспечение, в целом автоматизированные системы учетных данных предприятий).

Угроза информационной безопасности бухгалтерского учета заключается в потенциально возможном воздействии на компоненты учетной системы, способном нанести ущерб владельцам информационных ресурсов или пользователям системы.

Правовой режим информационных ресурсов определяется нормами, устанавливающими:

порядок документирования информации;

право собственности на отдельные документы и отдельные массивы документов, документы и массивы документов в информационных системах;

порядок правовой защиты информации.

Основный принцип, нарушаемый при реализации информационной угрозы в бухгалтерском учете, - документирование информации. Учетный документ, полученный из автоматизированной информационной системы учета, приобретает юридическую силу после его подписания должностным лицом в порядке, установленном законодательством Российской Федерации.

Все множество потенциальных угроз в учете по природе их возникновения можно разделить на два класса: естественные (объективные) и искусственные.

Естественные угрозы вызываются объективными причинами, как правило, не зависящими от бухгалтера, ведущими к полному или частичному уничтожению бухгалтерии вместе с ее компонентами: землетрясения, пожары и т.п.

Искусственные угрозы связаны с деятельностью людей. Их можно разделить на непреднамеренные (неумышленные), вызванные способностью сотрудников делать какие-либо ошибки в силу невнимательности либо усталости, болезненного состояния и т.п. Например, при вводе сведений в компьютер нажать не ту клавишу, сделать неумышленные ошибки в программе, занести вирус, случайно разгласить пароли.

Преднамеренные (умышленные) угрозы связаны с корыстными устремлениями людей - злоумышленников, намеренно создающих недостоверные документы.

Угрозы безопасности с точки зрения их направленности можно подразделить на следующие группы:

угрозы проникновения и считывания данных из баз учетных данных и компьютерных программ их обработки;

угрозы сохранности учетных данных, приводящие либо к их уничтожению, либо к изменению, в том числе фальсификация платежных документов (платежных требований, поручений и т.п.);

угрозы доступности данных, возникающие, когда пользователь не может получить доступа к учетным данным;

угрозы отказа от выполнения операций, когда один пользователь передает сообщение другому, а затем не подтверждает переданные данные.

В зависимости от источника угроз их можно подразделить на внутренние и внешние.

Источником внутренних угроз является деятельность персонала организации. Внешние угрозы приходят извне от сотрудников других организаций, от хакеров и прочих лиц.

Внешние угрозы можно подразделить:

на локальные, которые связаны с проникновением нарушителя на территорию организации и получением им доступа к отдельному компьютеру или локальной сети;

удаленные, характерные для систем, подключенных к глобальным сетям (Интернету, системе международных банковских расчетов SWIFT и др.).

Такие опасности возникают чаще всего в системе электронных платежей при расчетах поставщиков с покупателями, использовании в расчетах Интернета. Источники таких информационных атак могут находиться за тысячи километров. Воздействию подвергаются не только ЭВМ, но и бухгалтерская информация.

Умышленные и неумышленные ошибки в учете, приводящие к увеличению учетного риска, следующие:

ошибки в записи учетных данных;

неверные коды;

несанкционированные учетные операции;

нарушение контрольных лимитов;

пропущенные учетные записи;

ошибки при обработке или выводе данных;

ошибки при формировании или корректировке справочников;

неполные учетные записи;

неверное отнесение записей по периодам;

фальсификация данных;

нарушение требований нормативных актов;

нарушение принципов учетной политики;

несоответствие качества услуг потребностям пользователей.

В условиях обработки данных на ПЭВМ последствия многократно повторенной ошибки или неправильно примененной методики могут оказаться катастрофическими.

Процедуры, в которых обычно возникают ошибки, и их типы представлены в табл. 5.2.

Распространение вычислительной техники привело к резкому сокращению невольных (арифметических) ошибок, но создало дополнительные условия для возникновения ошибок умышленных, связанных с мошенничеством.

Необходимо понять, от кого следует защищать информацию. Часто опасность исходит от сотрудников фирмы, действующих не в одиночку, а в сговоре с другими злоумышленниками.

Мотивы и цели компьютерных преступлений могут быть разными: корысть, желание причинить вред, месть, хулиганство либо желание проверить свои способности и навыки владения компьютером.

Таблица 5.2. Место возникновения бухгалтерских ошибок Сфера преобразования учетньх данньх Вид ошибок Первичный Системати учет (сбор и ре зация и обобще Вывод гистрация) ние Ошибки в записи учетных + данных Неверные коды + + - Несанкционированные учет + + ные операции Нарушение контрольных ли- + + митов Пропущенные учетные записи + + + Ошибки при обработке или + + выводе данных Ошибки при формировании или корректировке справоч + + - ников Неполные учетные записи + + + Неверное отнесение записей + + + по периодам Фальсификация данных + + + Нарушение требований нор + + + мативных актов Нарушение принципов учет + + + ной политики Несоответствие качества услуг + + + потребностям пользователей К законодательным мерам, направленным на создание и поддержание в обществе негативного отношения к нарушениям и нарушителям безопасности информации, относится глава 28 «Преступления в сфере компьютерной информации» раздела IX Уголовного кодекса.

Преступлениями в сфере компьютерной информации являются: неправомерный доступ к компьютерной информации (ст. 272 УК); создание, использование и распространение вредоносных программ для ЭВМ (ст. 273 УК); нарушение правил эксплуатации ЭВМ, системы ЭВМ или их сети (ст. 274 УК).

Защита информации в автоматизированных учетных системах строится исходя из следующих основных принципов:

обеспечение физического разделения областей, предназначенных для обработки секретной и несекретной информации;

обеспечение криптографической защиты информации;

обеспечение аутентификации абонентов и абонентских установок;

обеспечение разграничения доступа субъектов и их процессов к информации;

обеспечение установления подлинности и целостности документальных сообщений при их передаче по каналам связи;

обеспечение защиты оборудования и технических средств системы, помещений, где они размещаются, от утечки конфиденциальной информации по техническим каналам;

обеспечение защиты шифротехники, оборудования, технических и программных средств от утечки информации за счет аппаратных и программных закладок;

обеспечение контроля целостности программной и информационной части автоматизированной системы;

использование в качестве механизмов защиты только отечественных разработок;

обеспечение организационно-режимных мер защиты. Целесообразно использование и дополнительных мер по обеспечению безопасности связи в системе;

организация защиты сведений об интенсивности, продолжительности и трафиках обмена информации;

использование для передачи и обработки информации каналов и способов, затрудняющих перехват.

Защита информации от несанкционированного доступа направлена на формирование у защищаемой информации трех основных свойств:

конфиденциальности (засекреченная информация должна быть доступна только тому, кому она предназначена);

целостности (информация, на основе которой принимаются важные решения, должна быть достоверной, точной и полностью защищенной от возможных непреднамеренных и злоумышленных искажений);

готовности (информация и информационные службы должны быть доступны, готовы к обслуживанию заинтересованных лиц всегда, когда в них возникает необходимость).

Для обеспечения защиты учетной информации используют препятствия, управление доступом, маскировку, регламентацию, принуждение, побуждение.

Препятствием нужно считать метод физического преграждения пути злоумышленника к защищаемой учетной информации. Этот метод реализуется пропускной системой предприятия, включая наличие охраны на входе в него, преграждение пути посторонних лиц в бухгалтерию, кассу и пр.

Управление доступом - метод защиты учетной и отчетной информации, реализуемый за счет:

идентификации пользователей информационной системы (каждый пользователь получает собственный персональный идентификатор);

аутентификации - установления подлинности объекта или субъекта по предъявленному им идентификатору (осуществляется путем сопоставления введенного идентификатора с хранящимся в памяти компьютера);

проверки полномочий - проверки соответствия запрашиваемых ресурсов и выполняемых операций по выделенным ресурсам и разрешенным процедурам;

регистрации обращений к защищаемым ресурсам;

информирования и реагирования при попытках несанкционированных действий.

Маскировка - метод криптографической защиты (шифрование) информации в автоматизированной информационной системе предприятия.

Принуждение - защита учетной информации ввиду угрозы материальной, административной или уголовной ответственности.

Побуждение - защита информации путем соблюдения пользователями сложившихся морально-этических норм в коллективе предприятия. В США, например, к морально-этическим средствам относится, в частности, Кодекс профессионального поведения членов ассоциации пользователей ЭВМ.

Юридическая сила документа, хранимого, обрабатываемого и передаваемого с помощью автоматизированных и телекоммуникационных систем, может подтверждаться электронной цифровой подписью. При передаче документов (платежных поручений, контрактов, распоряжений) по компьютерным сетям необходимо доказательство истинности того, что документ был действительно создан и отправлен автором, а не фальсифицирован или модифицирован получателем или каким-либо третьим лицом. Кроме того, существует угроза отрицания авторства отправителем в целях снятия с себя ответственности за передачу документа. Для защиты от таких угроз в практике обмена финансовыми документами используются методы аутентификации сообщений при отсутствии у сторон доверия друг к другу. Документ (сообщение) дополняется цифровой подписью и секретным криптографическим ключом. Подделка подписи без знания ключа посторонними лицами исключается, и подпись неопровержимо свидетельствует об авторстве.

Юридическая сила электронной цифровой подписи признается при наличии в автоматизированной информационной системе программно-технических средств, обеспечивающих идентификацию подписи, и соблюдении установленного режима их использования. Бухгалтер (пользователь) подписывает документы электронной цифровой подписью с использованием личного ключа, известного только ему, передает их в соответствии со схемой документооборота, а аппаратно-программная система проводит проверку подписи. Конфиденциальные документы могут шифроваться на индивидуальных ключах, они недоступны для злоумышленников. Система основывается на стандартах и нормах делопроизводства, практике организации учета документов и контроля действий исполнителей в структурах любой формы собственности (государственной и негосударственной).

Защищенность учетных данных дает возможность:

обеспечить идентификацию/аутентификацию пользователя;

определить для каждого пользователя функциональные права - права на выполнение тех или иных функций системы (в частности, на доступ к тем или иным журналам регистрации документов);

определить для каждого документа уровень конфиденциальности, а для каждого пользователя - права доступа к документам различного уровня конфиденциальности;

обеспечить конфиденциальность документов путем их шифрования, а также шифрования всей информации, передающейся по открытым каналам связи (например, по электронной почте); шифрование производится с использованием сертифицированных криптографических средств;

Бывает так, что налоговый и финансовый учет в организации расходится настолько значительно, что это уже стыдно показывать, а лучше вообще не показывать. Есть смысл принять меры и выделить ресурсы для решения такой задачи. В данной статье описано конкретное решение для небольшой фирмы или подразделения. При значительном увеличении рабочих мест стоит менять концепцию, хотя некоторые элементы можно оставить.

У нас есть право защищать нашу собственность, а находящаяся у нас информация - наша собственность. Самое главное здесь - это еще и наша ответственность. Если фирма сама не позаботиться об информационной безопасности - пенять на попранные различными службами права, зачастую бессмысленно. Надо брать и делать. Самому брать и делать, не перекладывать на аутсорсинг - это Ваша безопасность. И это не сложно. С чего начать? Как начать? Итак, если мы решаем, что ответственны и готовы защищать, тогда нужно сделать так, чтобы подобного рода защита не отнимала много времени, была эффективна и стоила не дорого, а желательно бесплатно. Именно этими критериями мы будем руководствоваться при выборе того или иного инструмента, а также реализации концепции в целом.

Определяемся с ситуацией.

Для более четкого понимания, что же мы хотим сделать - приведу ситуацию, которая может легко сложиться в любом офисе (потому, что мы в России). Сидим, пьем чай - дверь выбивают, в комнату вбегают напущено злые молодые люди, с явным намереньем сделать нам неприятно. Таки мы вынуждены прерваться. Люди культурно просят нас поставить чашки с чаем и подальше отодвинуться от компьютеров, поскольку их товарищи спали и видели, как смогут занять наши рабочие места, на предмет почитать что же там пишут… И таки поскольку, бабушке одного из них тоже интересно, то они естественно хотят забрать на почитать все наши компьютеры.

Вот именно для такой ситуации и будем стараться, чтобы их бабушка довольствовалась телевизором. А также позаботимся, чтобы к нам и в другое время (когда никого нет) любители прозы и поэзии со своими родственниками приходили только для оплаты сломанной двери.

Что мы прячем?

Надо четко понять, что именно представляет ценность или угрозу для нас. Какую именно информацию мы скрываем и зачем. Нет никакого смысла прятать все. Это растянет временные рамки того же бэкапа. Информация должна быть четко структурирована и понимание что где лежит, должно присутствовать. Все ли машины нужно заводить в систему?

Основная цель - не допустить изъятия компрометирующей информации, не допустить возможности копирования и желательно вообще не иметь исправных компьютеров на рабочем месте. Обеспечить сохранность и доступность информации.

Формулируем Идеальный Конечный Результат (ИКР)

Информация легко доступна;

Информацию нельзя унести с собой или легко скопировать;

Система так же работает в ваше отсутствие, информируя Вас о внешних условиях;

Системе не страшен пожар и физическое изъятие носителей системы;

Система имеет удаленное управление (идеально не получается - управление все равно будет).

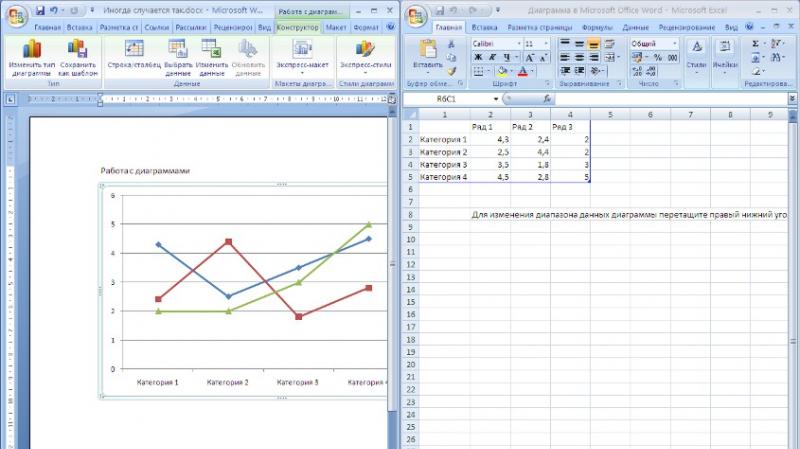

Наши ревизоры должны лицезреть «пустые» машины и картинку вроде этой:

В рамках данной статьи не будем касаться удаленных серверов в Малайзии или других странах. Это хорошее решение, но мы хотим рассмотреть именно ситуацию, когда все части системы находятся в одном (или) нескольких помещениях.

Выявляем противоречия:

Компьютеры должны работать и не должны работать;

- информацию можно извлечь и нельзя извлечь;

- информацию можно унести и нельзя унести;

- информацию можно уничтожить и нельзя уничтожить;

- мы не должны касаться компьютеров - а нам и не надо!

Устранив, все пять противоречий, мы сформируем рабочую систему для хранения и использования информации, а также ограничим к ней доступ.

Для этих целей используем следующие инструменты, которые интегрируем в систему:

1. TrueCrypt

- бесплатная программа для шифрования: дисков целиком, системных дисков, областей дисков, файловых контейнеров.

2. Handy Backup

- программа для резервного копирования файловой структуры. Можно использовать по сети, ставить задачи - собирать файлы и папки с различных машин, архивировать, шифровать и прочее. Стоимость можно узнать на торрентах.

3. GSM розетки

- для удаленного включения и выключения питания по смс. Разброс цен от 2400 руб. до 10 000 руб. за розетку или пилот. Количество розеток будет зависеть от целей, которые вы ставите (одна машина или двадцать, при минималистичном подходе можно развести питание на 3 компа, но обратите внимание на мощности машин, мониторы и принтеры в розетки не подключаем). При выборе обратите внимание на удобство управления и качество приема.

4

. CC

U825

- GSM контроллер - разработка наших Тульских умельцев (есть море аналогов, но цена/ качество/ надежность). Рекомендую именно данную многоконтурную систему - несколько лет у нас проработал младший аналог без ложных срабатываний. Независимый источник питания и цена.. 7000 рублей. Есть еще CCU422 - стоит дешевле, но сильно урезана по количеству контуров и глубине настройки.

5

. Кн

опка паники

- опционально. Если не хотите заморочек с дополнительным контуром в CCU приобретите еще и ее. Стоит как GSM розетка примерно. Смысл - посылает на несколько заранее запрограммированных номеров SMS, с заранее подготовленным текстом.

6. Каме

ры и видеосервер

- это на Ваше усмотрение. Данные опции помогают более точно удаленно подтвердить проникновение. Мы их касаться не будем.

Разберем каждый инструмент отдельно - от «как выглядит» до настройки.

Раздел интеграции системы находится в разработке и будет доступен на нашем сайте аудиторской фирмы в ближайшее время

TrueCrypt

Handy Backup

GSM розетки

CCU825

Кнопка паники

камеры и видеосервер (не буду рассматривать)

Интеграция системы.

Регламент.Самая важная часть системы. Что должно входить:

Все сотрудники, имеющие отношение к системе должны понимать, что они делают в сложной, стрессовой ситуации (а так оно и есть - руки начнут дрожать, голова перестанет соображать, ноги подкашиваться - это ж блин бухгалтерши, а не незабвенный и всеми горяче уважаемый Железный Феликс Эдмундович). Понимать так, чтобы нажать туда, куда надо нажать, и позвонить тому, кому надо позвонить. Еще лучше назначить премию - кто первый, тому 100 долларов. Только особо премию не завышайте, а то бухгалтер подойдет как к бизнес процессу - сама их вызывать начнет.

- желательно раз в месяц отрабатывать ситуацию, например, вечером, каждую третью пятницу месяца. По времени займет минуты, максимум час. А спать руководство будет спокойнее.

- понимание остатков на сим-картах в GSM модулях. Сильно зависит от выбранного тарифного плана и количества смс оповещений. Так же от выбранных Вами розеток (должен быть способ проверить баланс, не вынимая симку из розетки и не вставляя ее в телефон). СМС должны отправляться нескольким сотрудникам, чтобы иметь избыточнось и снизить риски а-ля «телефон дома забыл». Контроль раз в месяц - докладываем деньги.

- проверяем, пишет ли наш handy backup резервные архивы по кругу в десяти частях? Нет ли ошибок в задачах программы. Если есть - исправляем. Так же раз в месяц.

- отправляем смс, или гасим тревожной кнопкой все машины. Включаем. Ничего не работает. Везде черный экран - сказка! Не везде? Разбираемся почему - этот момент мы и вылавливали ежемесячными тревогами. Разобрались. Вводим пароли, монтируем винты. Запускаем резервное копирование. Все работает - сказка!

- внимательно проверяем (ВАЖНО - много раз сталкивался) - все ли компьютеры подключены к GSM розетке, а только потом к упсу? Как, наоборот? Он же не выключиться, если наоборот. Исправляем.

- назначаем ответственного за регламент, его заместителя, заместителя заместителя - в общем, при любых внешних обстоятельствах регламент должен выполняться. Иначе это уже не система.

Недостатки системы.

Зависимость системы от перезагрузки, машины после включения представляют собой набор запчастей, а не компьютеры. Надо руками вводить пароли, монтировать диски. Так что желательно чтобы они вообще не выключались (на ваше усмотрение).

- зависимость системы от GSM связи - рекомендуем сразу проверить качество приема конкретного сотового оператора. Если сигнала нет, значит, надо сделать чтобы был - внешняя антенна и т.д. Иначе вы не сможете погасить компьютеры и как следствие прямо при Вас можно переписать с них данные.

- ежемесячные затраты на СМС, очень немного (даже можно было бы пренебречь), при выборе правильного тарифа и оператора.

- зависимость от соблюдения регламента (у Вас он вообще есть?). Система должна проверяться полностью примерно раз в месяц, исходя из опыта, отслеживаться настройки бэкапов и сам факт их проведения. Поскольку хоть все и автоматически, но каждый инструмент в отдельности имеет свой уровень безотказной работы (Handy может зависнуть - хотя на практике не видел, розетка нестабильно начать работать). Лучше с подобным столкнуться при регламентной проверке, нежели в иной ситуации.

Самое слабое звено

Сотрудники. Можно было бы и не продолжать, но.. вот здесь я бы позвал сисадмина (распределение прав пользователям и кто что может делать - выходит за рамки данной статьи). Скажу только, что я бы с большой продуманностью подходил к вопросу кому давать доступ и кому пароли - может как раз разным людям. Здесь слишком широкое поле, для обобщенных рассуждений. Оставляю это на совести руководителя. Так же как составление и проведение регламентных работ.

Заключение

В данной статья мы изложили примерный инструментарий, который целесообразно (с позиций цена/качество/надежность) использовать для решения задачи защиты и сохранности информации организации. Мы не претендуем на оригинальность в этом жанре и изложили чисто практические приемы, чтобы Вы могли обдумать варианты и сразу их реализовать. Ваши задачи могут быть сложнее или проще, но мы надеемся, что тот набор инструментов, которые мы здесь описали, поможет Вам в их решении.

С уважением, Независимый консультант

Павел Иванович Егоров.

В организации расходится настолько значительно, что это уже стыдно показывать, а лучше вообще не показывать. Есть смысл принять меры и выделить ресурсы для решения такой задачи, как защита информации в бухгалтерском учете. В данной статье описано конкретное решение для небольшой фирмы или подразделения. При значительном увеличении рабочих мест стоит менять концепцию, хотя некоторые элементы можно оставить.

У нас есть право защищать нашу собственность, а находящаяся у нас информация – наша собственность. Самое главное здесь – это еще и наша ответственность. Если фирма сама не позаботиться об информационной безопасности – пенять на попранные различными службами права, зачастую бессмысленно. Надо брать и делать. Самому брать и делать, не перекладывать на аутсорсинг – это Ваша безопасность. И это не сложно. С чего начать? Как начать? Итак, если мы решаем, что ответственны и готовы защищать, тогда нужно сделать так, чтобы подобного рода защита информации в бухгалтерском учете не отнимала много времени, была эффективна и стоила не дорого, а желательно бесплатно. Именно этими критериями мы будем руководствоваться при выборе того или иного инструмента, а также реализации концепции в целом.

Определяемся с ситуацией.

Для более четкого понимания, что же мы хотим сделать – приведу ситуацию, которая может легко сложиться в любом офисе (потому, что мы в России). Сидим, пьем чай – дверь выбивают, в комнату вбегают напущено злые молодые люди, с явным намереньем сделать нам неприятно. Таки мы вынуждены прерваться. Люди культурно просят нас поставить чашки с чаем и подальше отодвинуться от компьютеров, поскольку их товарищи спали и видели, как смогут занять наши рабочие места, на предмет почитать что же там пишут… И таки поскольку, бабушке одного из них тоже интересно, то они естественно хотят забрать на почитать все наши компьютеры.

Вот именно для такой ситуации и будем стараться, чтобы их бабушка довольствовалась телевизором. А также позаботимся, чтобы к нам и в другое время (когда никого нет) любители прозы и поэзии со своими родственниками приходили только для оплаты сломанной двери.

Что мы прячем?

Надо четко понять, что именно представляет ценность или угрозу для нас. Какую именно информацию мы скрываем и зачем. Нет никакого смысла прятать все. Это растянет временные рамки того же бэкапа. Информация должна быть четко структурирована и понимание что где лежит, должно присутствовать. Все ли машины нужно заводить в систему?

Основная цель – не допустить изъятия компрометирующей информации, не допустить возможности копирования и желательно вообще не иметь исправных компьютеров на рабочем месте. Обеспечить сохранность и доступность информации.

Формулируем Идеальный Конечный Результат (ИКР).

– информация легко доступна;

– информацию нельзя унести с собой или легко скопировать;

– система так же работает в ваше отсутствие, информируя Вас о внешних условиях;

– системе не страшен пожар и физическое изъятие носителей системы;

– система имеет удаленное управление (идеально не получается – управление все равно будет).

– наши ревизоры должны лицезреть «пустые» машины и картинку вроде этой:

В рамках данной статьи не будем касаться удаленных серверов в Малайзии или других странах. Это хорошее решение, но мы хотим рассмотреть именно ситуацию, когда все части системы находятся в одном (или) нескольких помещениях.

Выявляем противоречия:

– компьютеры должны работать и не должны работать;

– информацию можно извлечь и нельзя извлечь;

– информацию можно унести и нельзя унести;

– информацию можно уничтожить и нельзя уничтожить;

– мы не должны касаться компьютеров – а нам и не надо!

Устранив, все пять противоречий, мы сформируем рабочую систему для хранения и использования информации, а также ограничим к ней доступ.

Для этих целей используем следующие инструменты, которые интегрируем в систему:

1. TrueCrypt – бесплатная программа для шифрования: дисков целиком, системных дисков, областей дисков, файловых контейнеров.

2. Handy Backup – программа для резервного копирования файловой структуры. Можно использовать по сети, ставить задачи – собирать файлы и папки с различных машин, архивировать, шифровать и прочее. Стоимость можно узнать на торрентах.

3. GSM розетки – для удаленного включения и выключения питания по смс. Разброс цен от 2400 руб. до 10 000 руб. за розетку или пилот. Количество розеток будет зависеть от целей, которые вы ставите (одна машина или двадцать, при минималистичном подходе можно развести питание на 3 компа, но обратите внимание на мощности машин, мониторы и принтеры в розетки не подключаем). При выборе обратите внимание на удобство управления и качество приема.

4 . CC U825 – GSM контроллер – разработка наших Тульских умельцев (есть море аналогов, но цена/ качество/ надежность). Рекомендую именно данную многоконтурную систему – несколько лет у нас проработал младший аналог без ложных срабатываний. Независимый источник питания и цена.. 7000 рублей. Есть еще CCU422 – стоит дешевле, но сильно урезана по количеству контуров и глубине настройки.

5 . Кн опка паники – опционально. Если не хотите заморочек с дополнительным контуром в CCU приобретите еще и ее. Стоит как GSM розетка примерно. Смысл – посылает на несколько заранее запрограммированных номеров SMS, с заранее подготовленным текстом.

6. Каме ры и видеосервер – это на Ваше усмотрение. Данные опции помогают более точно удаленно подтвердить проникновение. Мы их касаться не будем.

Разберем каждый инструмент отдельно – от «как выглядит» до настройки.

Данный раздел в находится в разработке и будет доступен в ближайшее время

(первая часть);

TrueCrypt – шифрование системного раздела диска (вторая часть);

;

GSM розетки;

CCU825;

Кнопка паники;

камеры и видеосервер (не буду рассматривать);

Интеграция системы.

Регламент.Самая важная часть системы. Что должно входить:

– все сотрудники, имеющие отношение к системе должны понимать, что они делают в сложной, стрессовой ситуации (а так оно и есть – руки начнут дрожать, голова перестанет соображать, ноги подкашиваться – это ж блин бухгалтерши, а не незабвенный и всеми горяче уважаемый Железный Феликс Эдмундович). Понимать так, чтобы нажать туда, куда надо нажать, и позвонить тому, кому надо позвонить. Еще лучше назначить премию – кто первый, тому 100 долларов. Только особо премию не завышайте, а то бухгалтер подойдет как к бизнес процессу – сама их вызывать начнет.

– желательно раз в месяц отрабатывать ситуацию, например, вечером, каждую третью пятницу месяца. По времени займет минуты, максимум час. А спать руководство будет спокойнее.

– понимание остатков на сим-картах в GSM модулях. Сильно зависит от выбранного тарифного плана и количества смс оповещений. Так же от выбранных Вами розеток (должен быть способ проверить баланс, не вынимая симку из розетки и не вставляя ее в телефон). СМС должны отправляться нескольким сотрудникам, чтобы иметь избыточнось и снизить риски а-ля «телефон дома забыл». Контроль раз в месяц – докладываем деньги.

– проверяем, пишет ли наш handy backup резервные архивы по кругу в десяти частях? Нет ли ошибок в задачах программы. Если есть – исправляем. Так же раз в месяц.

– отправляем смс, или гасим тревожной кнопкой все машины. Включаем. Ничего не работает. Везде черный экран – сказка! Не везде? Разбираемся почему – этот момент мы и вылавливали ежемесячными тревогами. Разобрались. Вводим пароли, монтируем винты. Запускаем резервное копирование. Все работает – сказка!

– внимательно проверяем (ВАЖНО – много раз сталкивался) – все ли компьютеры подключены к GSM розетке, а только потом к упсу? Как, наоборот? Он же не выключиться, если наоборот. Исправляем.

– назначаем ответственного за регламент, его заместителя, заместителя заместителя – в общем, при любых внешних обстоятельствах регламент должен выполняться. Иначе это уже не система.

Недостатки системы.

– зависимость системы от перезагрузки, машины после включения представляют собой набор запчастей, а не компьютеры. Надо руками вводить пароли, монтировать диски. Так что желательно чтобы они вообще не выключались (на ваше усмотрение).

– зависимость системы от GSM связи – рекомендуем сразу проверить качество приема конкретного сотового оператора. Если сигнала нет, значит, надо сделать чтобы был – внешняя антенна и т.д. Иначе вы не сможете погасить компьютеры и как следствие прямо при Вас можно переписать с них данные.

– ежемесячные затраты на СМС, очень немного (даже можно было бы пренебречь), при выборе правильного тарифа и оператора.

– зависимость от соблюдения регламента (у Вас он вообще есть?). Система должна проверяться полностью примерно раз в месяц, исходя из опыта, отслеживаться настройки бэкапов и сам факт их проведения. Поскольку хоть все и автоматически, но каждый инструмент в отдельности имеет свой уровень безотказной работы (Handy может зависнуть – хотя на практике не видел, розетка нестабильно начать работать). Лучше с подобным столкнуться при регламентной проверке, нежели в иной ситуации.

Самое слабое звено.

Сотрудники. Можно было бы и не продолжать, но.. вот здесь я бы позвал сисадмина (распределение прав пользователям и кто что может делать – выходит за рамки данной статьи). Скажу только, что я бы с большой продуманностью подходил к вопросу кому давать доступ и кому пароли – может как раз разным людям. Здесь слишком широкое поле, для обобщенных рассуждений. Оставляю это на совести руководителя. Так же как составление и проведение регламентных работ.

В Федеральном законе Российской Федерации от 27 июля 2006 г. N 152-ФЗ «О персональных данных» сказано: «Оператор при обработке персональных данных обязан принимать необходимые организационные и технические меры, в том числе использовать шифровальные (криптографические) средства, для защиты персональных данных от неправомерного или случайного доступа к ним, уничтожения, изменения, блокирования, копирования, распространения персональных данных, а также от иных неправомерных действий». В данной работе рассмотрим, каким образом для решения этих задач может быть использована Система защиты данных (СЗД) «Панцирь» для ОС Windows 2000/XP/2003, которая может использоваться и как самостоятельнтое средство защиты, и в составе Комплексной системы защиты информации (КСЗИ) «Панцирь-К» для ОС Windows 2000/XP/2003 (разработка ЗАО «НПП «Информационные технологии в бизнесе», сертификат ФСТЭК №1144 от 17.01.2006).А.Ю. Щеглов

Возможности системы защиты данных

Назначение и состав системыСистема предназначена для защиты конфиденциальных и персональных данных, обрабатываемых на автономных компьютерах и на компьютерах в составе корпоративной сети; сохраняемых на локальных и удаленных (разделенных в сети) жестких дисках и внешних устройствах, передаваемых по сети при доступе к удаленным (разделенным) ресурсам. Система реализована программно, содержит в своем составе системный драйвер и интерфейсный модуль. Все возможности защиты, предоставляемые СЗД, реализованы собственными средствами СЗД (не использованы встроенные механизмы ОС).

- Основные механизмы защиты данных

- Основное отличительное свойство системы

- Возможности основных механизмов защиты:

- Шифрование данных «на лету». В СЗД реализовано автоматическое «на лету» («прозрачное» для пользователя) шифрование/расшифрование данных при их сохранении в локальный или удаленный файловый объект на жестком диске или на внешнем носителе. При сохранении в удаленный файловый объект, данные по каналу передаются в зашифрованном виде виде. Поддерживаются файловые системы NTFS, FAT32 или FAT16, алгоритмы кодирования: XOR, GOST, DES, AES. Обеспечивается подключение криптопровайдера «Signal-COM CSP» (сертифицирован ФАПСИ по требованиям безопасности информации к классам «КС1» и «КC2» - сертификаты соответствия №СФ/114-0604, №.СФ/124-0605 от 21.04.03), разработчик ЗАО «Сигнал КОМ», и СКЗИ «КриптоПро CSP версия 3.0» (сертифицирован ФСБ РФ по требованиям безопасности информации к классам «КС1» и «КC2» - сертификат соответствия № СФ/124-0810 от 12.09.05), разработчик ООО «КриптоПро», при этом СЗД обеспечивает шифрование и расшифрование «на лету» данных в соответствии с российским криптографическим алгоритмом ГОСТ 28147-89. Поддерживаются различные политики генерации, ввода и хранения ключевой информации. Ключ присваивается объекту «группа», в который включаются защищаемые файловые объекты. Число создаваемых групп и файловых объектов в группе на одном компьютере не ограничено. Ключ может задаваться парольной фразой (не менее 6 символов), из которой затем генерируется автоматически (для идентификации группы парольная фраза вводится с консоли). Также ключ может задаваться полностью: вручную (из файла), системой автоматически, генерироваться посредством движений мыши. Для хранения ключевой информации может использоваться электронный ключ e-Token (Aladdin eToken R2) или ruToken, смарт карта (Aladdin eToken PRO Smart Card 32K), либо файловый объект (локальный, либо удаленный – в сети может быть реализован ключевой сервер, причем вся ключевая информация передается по каналу в закодированном виде), задаваемый его полнопутевым именем, что позволяет хранить ключевую информацию на внешних носителях, в частности, на устройстве Flash-памяти, причем на одном устройстве может храниться необходимое количество ключей, устройство при этом может использоваться по своему прямому назначению. Для идентификации группы (для получения доступа к файловому объекту в группе), системе необходимо единожды считать значение ключа в оперативную память, после чего, ключ может быть удален из системы.

- Гарантированное удаление остаточной информации. В СЗД реализовано автоматическое («прозрачное» для пользователя) гарантированное удаление данных в файловом объекте (локальном или удаленном, на жестком диске или на внешнем носителе), при его удалении или модификации штатными средствами ОС. Для защищаемых файловых объектов система позволяет задавать число «проходов очистки» и вид маскирующей информации, записываемой в файловый объект, перед удалением в нем данных штатными средствами ОС. Защищаемыми объектами являются любые (назначаемые администратором) файловые объекты – логические диски, каталоги, подкаталоги, файлы (для задания объектов может использоваться механизм масок), как на жестком диске, так и на внешних носителях, как локальные, так и удаленные (разделенные в сети).

- Разграничение прав доступа к защищаемым объектам. В СЗД реализовано разграничение прав доступа к защищаемым файловым объектам на основе идентификации групп объектов по ключам (посредством парольного слова, либо ключевой информации на внешнем носителе). Ключ присваивается объекту «группа», в который включаются защищаемые файловые объекты (локальные или удаленные, на жестком диске или на внешнем носителе), права доступа к которым разграничиваются. Какой-либо доступ к защищаемому файловому объекту разрешается только после идентификации группы, в которую включен объект – т.е. только псле введения ключевой информации (либо с клавиатуры, либо путем подключения соответствующего устройства). Разграничивать права доступа можно к файловым объектам, в которых данные сохраняются, как в зашифрованном, так и в обычном виде. Защищаемыми объектами являются любые (назначаемые администратором) файловые объекты – логические диски, каталоги, подкаталоги, файлы (для задания объектов может использоваться механизм масок), как на жестком диске, так и на внешних носителях, как локальные, так и удаленные (разделенные в сети).

- Скрытие защищаемых объектов файловой системы.

В дополнение к разграничению прав доступа к файловым объектам в СЗД реализованы следующие возможности:

- скрытие защищаемого файлового объекта (объект остается “не видимым” для пользователей);

- скремблирование имени файлового объекта при его предоставлении по запросу доступа;

- кодирование имени файлового объекта на диске.

- Обмен зашифрованными данными (файлами) в сети с использованием открытых ключей (в случае использования криптопровайдеров). Реализованы возможности криптопровайдеров Signal-COM и «КриптоПро CSP версия 3.0» обмена по сети зашифрованными файлами с использованием ассиметричных ключей шифрования.

- Что должно служить сущностью «объект доступа», другими словами, что должен представлять собою объект (в общем случае, набор объектов), при сохранении в который, данные должны шифроваться и/ либо гарантированно удаляться (естественно, что речь идет об автоматическом «прозрачном» для пользователя шифровании данных «на лету» при их сохранении в объект (и соответствующим образом расшифрования), реализуемого системным драйвером (аналогично и гарантированного удаления). Подходы к построению СЗД, предполагающие реализацию шифрования и/либо гарантированного удаления вручную пользователем, а уж тем более, вопросы реализации этих функций на прикладном уровне – из конкретных приложений, рассматривать не будем, наверное, даже не следует пояснять почему, если мы говорим об эффективных средствах защиты для корпоративных приложений, ориентированных на защиту персональных данных;

- Что должно служить сущностью «субъект доступа», другими словами, следует ли при принятии решения о шифровании (расшифровании) и/либо гарантированного удаления данных при запросе доступа к объекту в принципе учитывать, и если да, то каким образом учитывать то, какой пользователь и каким процессом обращается к объекту. Другими словами, следует управлять тем, какие пользователи сохраняют данные в зашифрованном виде (соответственно их информация гарантированно удаляется), либо тем, в какие объекты данных сохраняются в шифрованном виде (соответственно, в каких объектах данные гарантированно удаляются);

- Что должно служить сущностью «право шифрования». Дело в том, что при построении СЗИ от НСД возможны два подхода к реализации разграничительной политики доступа к ресурсам: посредством назначения атрибутов, присваиваемых объектам (здесь можно говорить об атрибутах «шифрование» и «гарантированное удаление»), либо посредством назначения прав доступа к объектам для пользователей. Этот вопрос тесно связан с предыдущим;

- Как обеспечить коллективный доступ пользователей к зашифрованным данным (это одна из ключевых задач для корпоративных приложений при защите персональных данных, состоящая в том, что данные должны располагаться на общем ресурсе (как правило, разделенные в сети файловые объекты), причем в зашифрованном виде, при этом к этим данным должно предоставляться право доступа нескольким пользователям, например, удаленно к файловому серверу с рабочих станций корпоративной сети). Соответственно следует говорить и о гарантированном удалении данных в коллективно используемых ресурсах. Важным здесь является вопрос, учитывать ли какие-либо идентификационные данные пользователя (если да, то каким образом) при генерации ключа шифрования.

Различные по категории конфиденциальности данные должны храниться в различных файловых объектах (только в этом случае могут быть реализованы различные режимы их обработки), причем, как на жестком диске, так и на внешних накопителях, причем как на локальных, так и на разделенных в сети (при этом не обеспечить коллективный доступ к данным – без возможности разделения файловых объектов в сети) . Основным объектом реализации разграничительной политики доступа к ресурсам является “папка”. Что касается внешних накопителей (например, Flash-устройств), то подчас на них разрешается записывать информацию только в зашифрованном виде, т.е. в этом случае объектом шифрования должен служить диск (однако, может разрешаться в зависимости от типа информации на одном внешнем накопителе сохранять данные, как в открытом, так и в шифрованном виде, тогда объектом шифрования вновь становится «папка», например, каталог на накопителе). Папка является и обязательным объектом шифрования при использовании разделяемого ресурса (например, жесткого диска на сервере) при реализации коллективного доступа к данным в корпоративной сети. В некоторых конкретных случаях может потребоваться шифрование и отдельного файла, в частности, вся база данных может располагаться в отдельном файле. Не смотря на частность данных случаев, их возможность – объектом шифрования является файл, также должна быть реализована в средстве защиты.

Требование к реализации. Объектами криптографической защиты и гарантированного удаления остаточной информации для корпоративных приложений должны являться объекты любого уровня иерархии (диск, папка (каталог, подкаталог), файл) на жестком диске и на внешних накопителях, причем как на локальных, так и на разделенных в сети. При этом средством защиты должна предоставляться возможность задания любого набора объектов (например, несколько каталогов на выбор, включая разделенные в сети) в качестве объектов криптографической защиты и гарантированного удаления остаточной информации Несмотря на кажущуюся очевидность данных требований, на практике широко распространены средства с весьма ограниченными возможностями задания объектов защиты, например, только локальный диск (так называемый, «файловый сейф»), либо только локальные файловые объекты могут назначаться для шифрования данных, или, например, совсем уж странное решение реализуется в некоторых средствах защиты в части гарантированного удаления остаточной информации – если активизируется этот режим, то гарантированно удаляются данные во всех файловых объектах (а как же совершенно не оправданное в этом случае дополнительное влияние на загрузку вычислительного ресурса?). Естественно, что подобные средства более просты в практической реализации, однако, следствием реализации подобных решений является их невысокая потребительская стоимость в корпоративных приложениях.

Перейдем к рассмотрению следующих двух очень важных взаимосвязанных вопросов. Следует ли учитывать каким-либо образом сущность «пользователь» при построении схемы защиты, следовательно, дополнительная защита должна являться привилегией пользователя (рассматриваться как его право), либо объекта (рассматриваться, как дополнительный атрибут файлового объекта). Заметим, что права доступа к объектам в корпоративных приложениях следует рассматривать, как принадлежность пользователя, а не как атрибут файлового объекта (именно такой подход реализован в КСЗИ «Панцирь-К» для ОС Windows 2000/XP/2003). В данном же случае, все наоборот. Особенностью корпоративных приложений является то, что один и тот же пользователь должен обрабатывать на одном компьютере, как открытую, так и конфиденциальную информацию (если только открытую, то отсутствует потребность в дополнительной защите данных, а только конфиденциальную – на практике, как правило, не бывает). Следовательно, если дополнительную защиту данных рассматривать, как привилегию пользователя (т.е. для учетной записи устанавливать соответствующий режим сохранения и удаления (модификации) данных), то в корпоративных приложениях это будет означать, что все данные (как открытые, так и конфиденциальные) пользователя следует шифровать и гарантированно удалять. Это бессмысленно! Следовательно, шифрование и гарантированное удаление необходимо рассмаривать не как привилегию пользователя (учетной записи), а как свойство объекта, которое определяется соответствующими дополнительными атрибутами: «шифрование» и «гарантированное удаление», присваиваемыми объектам – при сохранении данных в этот объект они автоматически шифруются, при удалении (модификации) объекта данные гарантированно удаляются.

Требование к реализации.

Возможность дополнительной защиты данных методами шифрования и гарантированного удаления необходимо рассмаривать как свойство объекта, которое определяется соответствующими дополнительными атрибутами: «шифрование» и «гарантированное удаление», устанавливаемыми для дополнительно защищаемого объекта.

Теперь о коллективном доступе к ресурсам. Это очень важная функциональная возможность. Без ее практической реализации невозможно обеспечить не только общие для пользователей файловые хранилища, но и принципиально организовать обмен защищаемыми данными через файловую систему, причем не только в сети, но и локально, на одном компьютере. Коллективный доступ к ресурсам априори возможен лишь в том случае, когда такая сущность, как «ключ шифрования» едина (ключ одинаковый) для пользователей, имеющих право доступа к коллективно используемому ресурсу. С учетом сказанного можем сделать два очень важных вывода, во-первых, средство защиты должно обеспечивать возможность задания различных ключей шифрования для различных дополнительно защищаемых объектов (в том числе и на одном компьютере) – в пределе, для каждого объекта свой ключ шифрования, во-вторых, ключ шифрования ни коим образом не должен генерироваться на основе идентификационных данных (идентификатор и пароль) пользователей, т.к. в противном случае, эти данные должны совпадать для учетных записей, под которыми разрешен доступ к коллективно используемым объектам (что недопустимо). Заметим, что несмотря на данное, казалось бы, очевидное требование, подобные решения, реализованные на практике, существуют.

Требование к реализации.

Средство защиты должно обеспечивать возможность задания различных ключей шифрования для различных дополнительно защищаемых объектов (в том числе и на одном компьютере) – в пределе, для каждого объекта свой ключ шифрования, при этом ключ шифрования ни коим образом не должен генерироваться на основе идентификационных данных (идентификатор и пароль) пользователей.

В порядке замечания отметим, что с целью снижения ресурсоемкости средства защиты, с учетом того, что на одном компьютере может обрабатываться конфиденциальная информация различных категорий, как следствие, требующая различной дополнительной защищенности, целесообразно предусмотреть возможность шифровать данные различных категорий (различные объекты) с использованием различных алгоритмов шифрования (в частности, с использованием различных длин ключа шифрования), соответственно, гарантированно удалять данные различных категорий с использованием различных правил (в частности, с возможностью задания для различных объектов различного числа проходов очистки – записи маскирующей информации, и различных способов задания маскирующей информации – маскирующая информация – это те данные, которые записываются поверх исходных данных при уничтожении, либо при модификации объекта, другими словами, эти те данные, которые остаются на носителе в качестве остаточной информации).

Теперь остановимся еще на одном важном вопросе реализации коллективного доступа, в данном случае, удаленного доступа к разделенным в сети дополнительно защищаемым объектам. Упрощенно, имеем следующую структуру системы. На рабочих станциях пользователями осуществляется обработка данных, которые сохраняются в разделенный между пользователями объект, располагаемый на отдельном компьютере (файловом сервере). Возникает вопрос, где осуществлять процедуру шифрования данных – на рабочих станциях, перед их сохранением на сервере, либо собственно на сервере? Наверное, ответ на этот вопрос очевиден – на рабочих станциях. Это объясняется тем, что при таком решении данные передаются по каналу связи в зашифрованном виде (в противном случае, в открытом).

Требование к реализации.

При реализации коллективного доступа к разделенным в сети дополнительно защищаемым объектам шифрование данных должно осуществляться на рабочих станциях, на которых пользователями осуществляется обработка данных.

В порядке замечания отметим, что такое решение возможно лишь в том случае, если средством защиты выполняется требование к реализации, состоящее в том, что объектами криптографической защиты и гарантированного удаления остаточной информации для корпоративных приложений должны являться объекты любого уровня иерархии (диск, папка (каталог, подкаталог), файл) на жестком диске и на внешних накопителях, причем как на локальных, так и на разделенных в сети (см. выше).

Все эти требования реализованы в СЗД «Панцирь» для ОС Windows 2000/XP/2003, что и дает право говорить нам об эффективности данного средства защиты.

ИНТЕРФЕЙСЫ. АДМИНИСТРИРОВАНИЕ

Главное окно интерфейса СЗД «Панцирь» для ОС Windows 2000/XP/2003 представлено на рис.1.

Рис.1

Для работы с объектами (объекты могут задаваться как полнопутевыми именами, так и масками, при этом под маску может подпадать как диск целиком, так и любые съёмные носители) необходимо создать группы, в которые включаются объекты. Для каждой группы объектов задается свой ключ кодирования (все объекты в группе будут кодироваться одним ключом), определяется «владелец» группы.

В части администрирования механизмов «Защита данных» в СЗД выделяются три типа пользователей:

- Пользователь «Администратор»;

- Пользователь «Владелец группы»;

- Непривилегированный пользователь.

Пользователь «Владелец группы» назначается Администратором при создании группы. Привилегиями «Владельца группы» является добавление объектов в группу (удаление объектов из группы), изменение режимов защиты (в частности, режим только разграничение доступа, режим – кодирование и разграничение доступа и др.); кодирование, декодирование объектов. «Владелец группы» не имеет полномочий на создание новой группы и на задание ключа кодирования для создаваемой группы; обладает всеми правами «Непривилегированного пользователя»

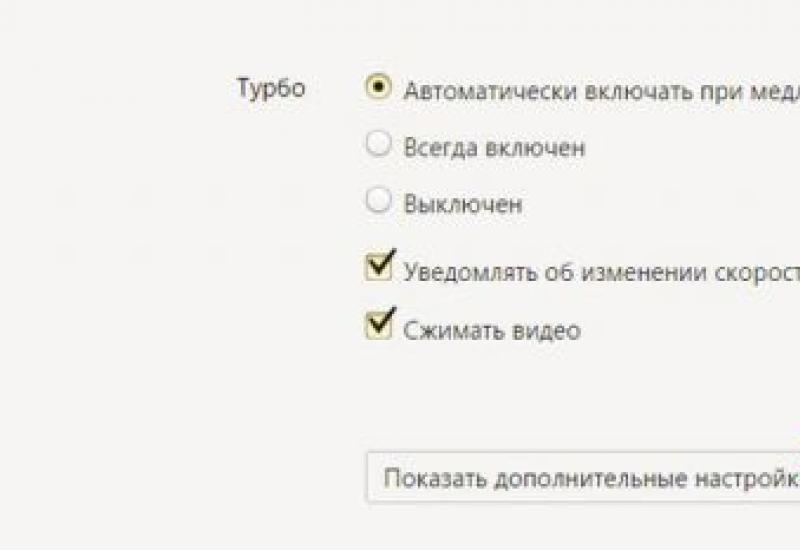

- Непривилегированный пользователь (или пользователь) в части администрирования СЗД обладает возможностью (после идентификации) задания для защищаемого объекта режима чтения без декодирования (в этом режиме запись данных в объект СЗД запрещается). Данный режим необходим для работы с внешними устройствами (например, для ввода с дискеты незакодированных данных) и для реализации обмена файлами в кодированном (зашифрованном) виде по сети, см. рис.2.

Рис.2

Замечание. Для различных групп могут использоваться различные алгоритмы кодирования. Это обусловлено тем, что различные алгоритмы оказывают различное влияние на загрузку вычислительного ресурса, поэтому выбирать алгоритм кодирования для группы, с учетом ресурсоемкости его реализации, следует с учетом уровня конфиденциальности информации, хранящейся в объектах данной группы, см. рис.3

Рис.3

Для решения задач администрирования любым типом пользователя, из программного интерфейса, см. рис.4, запускается окно интерфейса, представленное на рис.1. В зависимости от прав пользователя (администратор, владелец группы, непривилегированный пользователь), открывающего интерфейс, пользователю будут разрешены конкретные функции администрирования.

Рис.4

Важнейшим вопросом реализации средства защиты является реализуемая в системе ключевая политика, определяющая вопросы хранения и ввода ключей шифрования. СЗД предоставляет весьма широкие возможности реализации ключевой политики. В основу положены альтернативные способы хранения и ввода ключа - из файла (в том числе, с устройств ввода, таких как дискета, CD-ROM диск, устройство Flash-памяти), парольной фразой, с электронного ключа Aladdin eToken R2 и ruToken, со смарт карты, в режиме простой идентификации и в режиме с дополнительной идентификацией, в этом случае доступ к ключевой информации, хранящейся на электронном ключе, дополнительно защищен паролем.

Ключ, в зависимости от заданного режима защиты, служит как непосредственно ключом шифрования, так и идентифицирующим признаком группы объектов (разграничение прав доступа реализуется на основе идентификации групп объектов – чтобы получить доступ к объектам, относящихся к группе, необходимо осуществить идентификацию по ключевой информации).

Администрирование состоит в создании группы, указании ее владельца, в выборе алгоритма кодирования (шифрования) для группы, см. рис.3, в генерировании и сохранении ключа кодирования (шифрования) для группы объектов, в назначении объектов, входящих в группу. Для добавления объекта (объектов) в группу, нужно воспользоваться кнопкой “Добавить” (см. рис.1), либо в меню “Группа” выбрать подменю “Добавить”, после чего выбрать какой объект (объекты) следует добавить в группу (объект можно задать полнопутевым адресом файла, папки, диска – локального, лиюл разделенного в сети, на жестком диске, либо на внешнем накопителе, воспользовавшись опцией «Обзор», также можно воспользоваться механизмом масок).

При создании группы, см. рис.3, могут быть установлены дополнительные возможности по разграничению прав доступа к объектам группы:

- «Запрет доступа» – при установке данного режима, доступ к объектам группы становится возможен только после идентификации группы по ключу (после внесения пользователем ключа вручную, либо с соответствующего носителя);

- Режим «Кодировать имена файлов на диске» реализует кодирование имен файловых объектов, относящихся к группе - до проведения процедуры идентификации группы по ключу они будут храниться в кодированном виде;

- “Скремблирование имен файлов” - при установке данного режима, до тех пор, пока не осуществлена идентификация группы по ключу, вместо реального имени файла отображаются случайные комбинации символов;

- “Скрытие имен файлов” - при установке данного режима до тех пор, пока не осуществлена идентификация группы по ключу, имена защищаемых объектов (объектов группы) не отображаются – скрывается сам факт наличия подобных файловых объектов.

По аналогии реализована и настройка механизма гарантированного удаления остаточной информации. При выборе соответствующей закладки «Гарантированное удаление», см. рис.1, открывается окно настройки этого механизма защиты, см. рис.5.

Заметим, что режим гарантированного удаления может быть установлен и для любой (в пределе для всех) группы, объекты в которых шифруются и/или к которым разграничивается доступ по ключевой информации, см. рис.3 «Дополнительные параметры».

Рис.5

Для задания объекта гарантированного удаления в общем случае необходимо внести его полнопутевой адрес в поле «Объекты гарантированного удаления». Для этого можно воспользоваться кнопкой «Добавить», см. рис.5, после чего выбрать нужный объект, используя опцию «Обзор» (где предлагается ввести полнопутевой адрес объекта или маску), либо правой кнопкой мыши вызвать меню работы с объектами см. рис.6, и, выбрав вкладку «Новый путь», ввести полнопутевой адрес объекта. С помощью этого меню можно также редактировать адрес объекта, удалить объект из списка гарантированно очищаемых, кроме того, можно гарантированно очистить выделенный объект вручную.

Рис.6

Для настройки параметров гарантированной очистки: задания шаблона (данные, которые будут записываться СЗД на место удаляемой информации), выбора количества проходов очистки (сколько раз шаблон будет записываться поверх удаляемой информации), следует воспользоваться вкладкой «Свойства», см. рис.5, при этом откроется интерфейс настройки параметров гарантированного удаления, см. рис. 7,в котором необходимо произвести настройку соответствующих параметров.

Рис.7

ПРИМЕР ПРАКТИЧЕСКОГО ИСПОЛЬЗОВАНИЯ СЗД. ЗАЩИТА БУХГАЛТЕРСКОЙ ИНФОРМАЦИИ

Рассмотрим следующий пример практического использования СЗД – защита корпоративной бухгалтерской информации (данное решение было апробировано). Пусть на предприятии используется бухгалтерская программа 1С Предприятие V 8.0. Это сетевое приложение, позволяющее хранить базу на сервере и удаленно с ней работать (реализуется коллективный доступ) одновременно нескольким сотрудникам на различных рабочих станциях в сети.

Решение по защите конфиденциальных данных при этом состоит в следующем. На каждуй рабочую станцию устанавливается СЗД (если на сервере также предполагается работа с базой локально, то СЗД устанавливается и на сервер). Настройка СЗД приведена на рис.8.

Рис.8

Т.е. каталог с базой (созданный на сервере (машина ITB5, см. рис.8) и разделенный в сети) на каждой рабочей станции внесен в группу защищаемых объектов. Для данной группы на каждой рабочей станции создан ключ шифрования – он одинаков для всех станций (только при этом возможене коллективный доступ к базе), что подволяет сделать опция экспорта и импорта ключа, см. рис.9, – на одной станции ключ создается – экспортируется в файл (например, на внешний накопитель), затем экспортируется из данного файла на других станциях.

Рис.9

Заметим, что подобная опция важна и в том случае, когда для генерирования ключей шифрования должен использоваться аппаратный генератор. При реализации опции экспорта ключа в файл и импорта ключа из файла, может использоваться один подобный генератор (одна плата) для всех защищаемых вычислительных средств.

Ключи шифрования записываются на соответствующие носители, которые раздаются сотрудникам, которым необходим доступ к бухгалтерской базе. Соответствующим образом разграничивается доступ к базе (с рабочей станции он становится возможен только после вводла ключевой информации), при необходимости, скрывается сам факт ее присутствия, см. рис.3.

Что мы в результате всего этого получаем. Реализован коллективный доступ к базе, все пользователи могут с нею работать, причем одновременно. База хранится на сервере в зашифрованном виде, в зашифрованном же виде передается по каналу между рабочей станцией и сервером (расшифрование средствами СЗД осуществляется непосредственно на рабочей станции). Доступ к базе с рабочей станции может получить только санкционированный пользователь – сотрудник, имеющий носитель с ключевой информиацией. Если доступ к защищаемому компьютеру получит несанкционированый сотрудник, он не получит доступа к базе (для этого необходимо идентифицироваться по ключевой информации), папка с базой даже не отобразится при уделенном просмотре файловых объектов на сервере.

В заключение отметим, что в качестве примера (не более того) рассмотрено лишь одно из возможных приложений СЗД «Панцирь» для ОС Windows 2000/XP/2003. Подобных приложений СЗД (практических задач защиты в автоматизированной системе обработки информации предприятия) существует множество. В работе же мы привели пример реального практического внедрения СЗД, проиллюстрировавшего высокую ее эффективность, применительно к решению задачи защиты персональных данных.